ウィークリー・サイバーダイジェストについて

サイバーセキュリティの1週間の話題をまとめたものを、毎週金曜に公開しています。

主なニュース3つをピックアップ

米保健福祉省、ゼロデイエクスプロイトの使用増加について医療業界に注意喚起

暗号資産、非代替性トークン、Discord上のDeFiコミュニティを狙う新マルウェアBabadeda

バイオ分野を狙う新しいマルウェアローダーTardigradeをBIO-ISACの研究者が発見

2021年11月25日

脆弱なプロダクト

このテーブルでは、脆弱性に関連して過去1週間の間に普段より多く言及されたプロダクトを示しています。

データ漏洩・不正アクセス

*()内の数字は影響が及んだ人数です。不明の場合は記述を省略。

米国

California Pizza Kitchen

同社でデータ漏洩があり、現在および過去の従業員の氏名、社会保障番号、その他のデータが流出した。この情報漏洩は、2021年10月4日に発覚した。(103,767)

インドネシア

国家警察

あるハッカーが、インドネシア国家警察のサーバーをハッキングして警察官のデータを盗んだと主張した。このハッカーによると、データには氏名、自宅の住所、電話番号、Eメール、血液型などが含まれているとのこと。(28,000)

米国

Episcopal Retirement Services

同社は、9月24日と2021年10月22日に2件の個別のランサムウェアの攻撃を受けたと発表した。攻撃者が、氏名、住所、診断情報、保険番号などを入手した可能性がある。

米国

Utah Imaging Associates

同社で、2021年8月29日にセキュリティ侵害が始まり、患者データが流出した。漏洩した情報には、氏名、住所、生年月日、社会保障番号、医療情報などが含まれている。(582,170)

英国

Stor-A-File

同社がClopランサムウェアのオペレーターへの身代金の支払いを拒否したとされたのちに、慎重に扱うべきファイルがダークウェブ上にダンプされた。ダンプされたファイルには、医療記録が含まれているとされている。その中には、Marie Stopes InternationalやBritish Pregnancy Advisory Serviceのファイルもある。ファイルには、氏名、生年月日、住所、電話番号などが含まれている。

米国

Spotswood Public Schools

2021年9月11日に、この学区の学校を標的としたランサムウェアインシデントが発生した。影響を受ける可能性のあるデータには、氏名、社会保障番号、運転免許証番号、金融口座情報が含まれる。(424)

米国

SmarterSelect

同社が所有するGoogle Cloud Storageの公開バケットから、約1.5TBのデータが流出した。生徒の氏名、Eメールアドレス、電話番号のほか、両親の学歴や収入、里親や虐待の状況などが公開状態になっていた。また、別のディレクトリには、学生の写真、社会保障番号が記載されている可能性のある財務書類など、慎重に扱うべきデータが含まれていた。(1,200,000)

ブラジル

WSpot

同社のAmazon S3バケットサーバーに認証手順が導入されておらず、22万6千件超のSMSログとゲストレポートファイルを含む、約10GBのデータが公開状態になっていた。SMSログからは、顧客や訪問者のメールアドレス、SMSの内容、会社名などが流出した。ゲストレポートからは、氏名、Eメールアドレス、電話番号、性別、生年月日、住所、CPF番号が漏洩した。(2,500,000)

米国

GoDaddy

脅威アクターが、侵害されたパスワードを使用し、同社のManaged WordPressのプロビジョニングシステムにアクセスした。この攻撃で、データベースのユーザー名とパスワード、Eメールアドレス、プライベートSSLキーなどのユーザーデータが盗まれた。その後、tsoHost、Media Temple、123Reg、Domain Factory、Heart Internet、Host Europeも影響を受けたことが報告された。(1,200,000)

米国

Astoria Company

2021年1月、セキュリティ研究者とされる人物が同僚と共に個人情報を含むデータベースに不正アクセスした後、同社でデータ漏洩が発生した。漏洩した情報には、氏名、生年月日、Eメールアドレス、住所、電話番号、社会保障番号、運転免許証番号、雇用情報などが含まれている。(940,000)

米国

Beaverhead County High School

Avos Lockerのオペレーターは、2021年11月20日、モンタナ州のこの学校をダークリークサイトに追加した。攻撃者は証拠として複数のファイルをアップロードしたが、いずれにも教職員や生徒のデータは含まれていなかった。攻撃者は、身代金を支払わなければ、抜き取ったすべてのデータをリークすると脅している。

フィリピン

S&R Membership Shopping

同社は、2021年11月14日に発見されたサイバー攻撃の標的となり、データ漏洩が起きた。漏洩した可能性のある情報は、生年月日、連絡先、性別など。(22,000)

米国

Cronin

データベースがパスワードで保護されておらず、従業員や顧客情報などの内部データを含む92,711,060件のCroninのレコードが公開状態になっていた。データセット内のメーリングリストでは、氏名、住所、Salesforce ID、電話番号も公開されていた。ユーザー名、Eメール、ハッシュ化されたパスワード、Cronin社内の従業員の金銭に関する記録も漏洩した可能性がある。

米国

Upstate HomeCare

同社は、今年初めにランサムウェア攻撃を受け、患者や従業員の個人情報が流出した。サイバーセキュリティの専門家が、ダークウェブに投稿された同社の文書を最近発見したと主張している。漏洩した可能性のある情報には、氏名、社会保障番号、健康保険情報が含まれる。

米国

Supernus Pharmaceuticals

同社は、2021年11月中旬頃から始まったランサムウェア攻撃を受けていた。攻撃者はおそらく、一部のファイルを暗号化し、システムへのアクセスを制限するマルウェアを展開したのち、データを公開すると脅した模様。

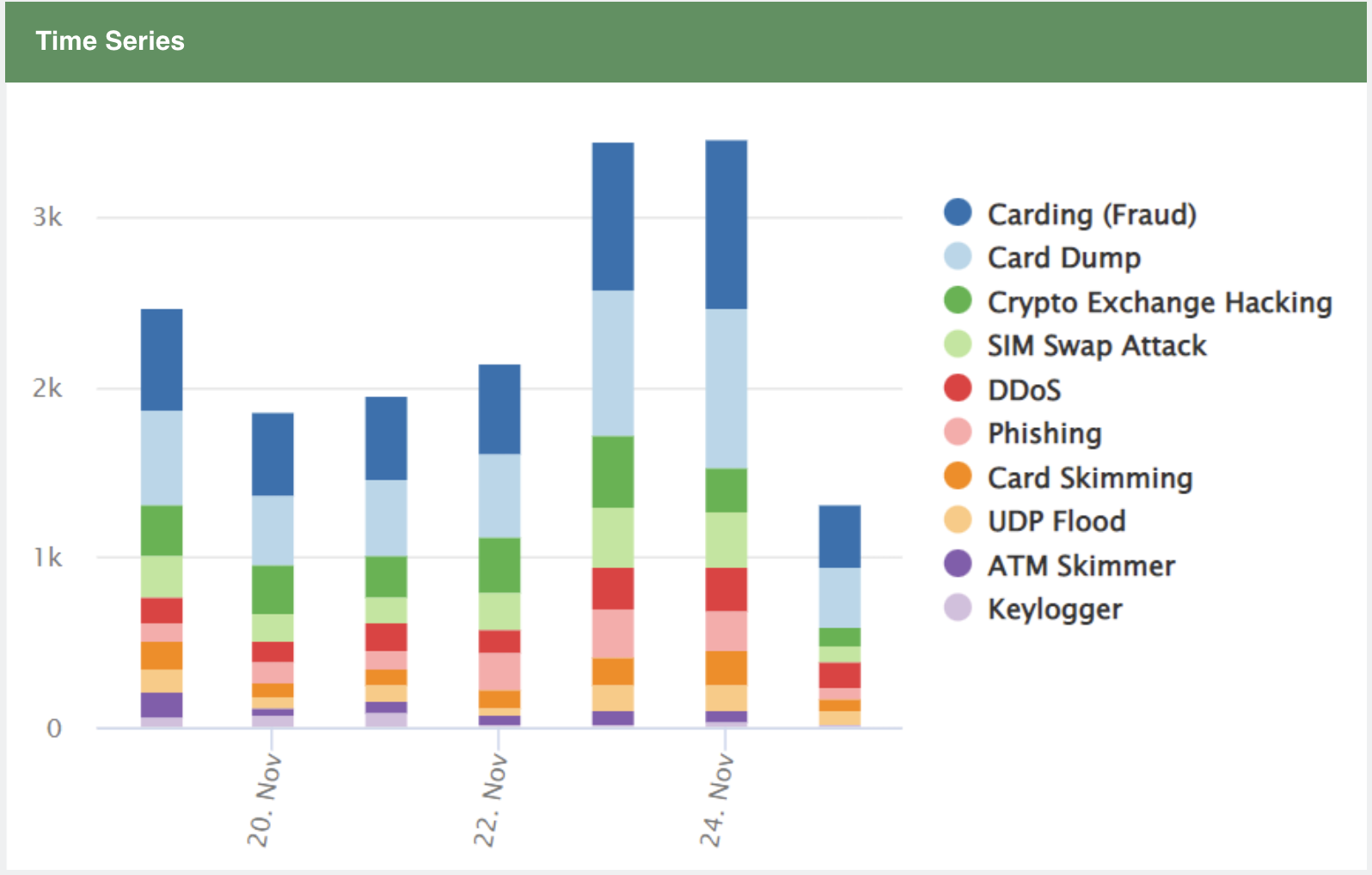

小売に関連して言及された攻撃タイプ

このチャートは、ネット上の情報源からなるキュレートリストにおいて過去1週間に話題となった、小売業界関連の攻撃タイプを示しています。

各業界の週間概況

各業界に関わる先週のニュースや情報です。

ヘルスケア:米保健福祉省、ゼロデイエクスプロイトの使用増加について医療業界に注意喚起

米国保健福祉省のHealth Sector Cybersecurity Coordination Center(HC3)は、ゼロデイエクスプロイトが金銭目的の攻撃に使用されるケースが増えていることを医療業界に警告する短い資料を発表した。ゼロデイエクスプロイトの数は、2019年から2021年の間に2倍以上に増加し、その価格は2018年から2021年の間に1,150%超上昇したと報告されている。HC3によると、以前はほんの一握りのグループだけだったのに対し、現在では多数の脅威アクターがこれらのエクスプロイトを購入しようとしているとのこと。

テクノロジー

マイクロソフトの研究者は、複数のイランの脅威アクターが、さらなる攻撃を仕掛けるために川下の顧客が保有するサインイン認証情報を盗もうと、ITサービスセクターを標的にしているのを確認した。2021年には、IT企業40社がイランによる攻撃について通知を受けている。その大半はインドで発生しており、イスラエルやアラブ首長国連邦でも数件の事例があった。

暗号資産:暗号資産、非代替性トークン、Discord上のDeFiコミュニティを狙う新マルウェアBabadeda

暗号資産、非代替性トークン、Discord上のDeFiコミュニティを標的とした新しいマルウェア・キャンペーンを、Morphisec社の研究者が発見した。展開されたクリプターはBabadedaという名称で、シグネチャベースのウイルス対策ソリューションを回避することができる。このマルウェアは、偽のドメインへのURLを含むDiscord上のフィッシングメッセージを通じて配布される。2021年7月から11月の間に少なくとも82件のドメインが確認されており、研究者はこのキャンペーン中にRemcosとBitRATがペイロードとして配布されていることを観測した。ロシア語で書かれたHTMLオブジェクトが観測されたことから、研究者は、脅威アクターはロシア語圏の国出身者の可能性があると考えている。

小売・ホスピタリティ

ペイメントスキマーを含む侵害されたEコマースサーバーを、Sansecの研究者が調べた。攻撃者は自動化されたEコマース攻撃調査により、ショップのプラグインの1つに存在するファイルアップロードの脆弱性を特定した。この脆弱性を利用して、Webシェルをアップロードし、サーバーコードを変更して顧客データを傍受した。研究者は、攻撃者が正当なプロセスを装ったLinuxバックドア(Go言語で書かれている)のアップロードも行ったことを発見した。

重要インフラ:バイオ分野を狙う新しいマルウェアローダーTardigradeをBIO-ISACの研究者が発見

バイオエコノミー企業やバイオマニュファクチャリング分野を積極的に狙う新しいマルウェアローダー「Tardigrade」を、BIO-ISACの研究者が発見した。マルウェアのサンプルは、2021年春と2021年10月に確認された。このマルウェアは、主にフィッシングによって拡散されるが、感染したUSBデバイスを介して拡散したり、ネットワークを介して自律的に拡散したりすることもある。Tardigradeは、知的財産の窃取、潜伏(persistence)、ランサムウェアの準備、スパイ活動、トンネルの作成、より大きなペイロードの運搬に使用されている模様。その高度さから、研究者たちはTardigradeが「資金力のある」高度持続型脅威グループによるものだと考えている。

ここに掲載されている内容は、信頼できる情報源に基づいて作成されていますが、その正確性、完全性、網羅性、品質を保証するものではなく、Silobreakerはそのような内容について一切の責任を負いません。読者の皆様におかれましては、ここに掲載されている内容をどのように評価するかは、ご自身で判断していただく必要があります。

翻訳元サイトについて

本レポートは、OSINT特化型インテリジェンス(情報)収集・分析ツール「Silobreaker」が収集したオープンソースの情報を元に作成しています。レポート内のリンクに関しては、翻訳元の記事をご参考ください。

翻訳元 : Threat Summary

https://www.silobreaker.com/weekly-cyber-digest-19-25-november-2021/

Silobreakerについて

Silobreakerは、日々ウェブに更新されていく大量の情報を読み解くことを求められる意思決定者やインテリジェンス専門家を支援する、強力なOSINTツールです。

インテリジェンスツール”Silobreaker”で見える世界

以下の記事で、インテリジェンスツール「Silobreaker」について紹介しています。

https://codebook.machinarecord.com/6077/