サイバー攻撃被害や情報漏洩といったセキュリティインシデントを起こさないために、アンチウイルスソフトやファイアウォールの導入をはじめとする技術的な対策を講じることはもちろん重要です。しかし同時に、情報端末の紛失や置き忘れ、設定ミスによる意図せぬ情報開示、失念によるOSアップデートの未適用といった、「人」が原因となるリスクへの対策も必要になります。本記事では、そうした「ヒューマンリスク」への対策に欠かせない情報セキュリティ教育について、教育の不十分さが原因で発生した実際のインシデント事例なども取り上げながら、教育の目的や必要性、盛り込むべき内容などについて解説します。

1, 情報セキュリティ教育とは

3, セキュリティ教育が徹底していれば防げたかもしれないインシデント:実際の事例

- ①教育内容の決定

- ②教育の実施

- 自社/社内での実施

- 外部への委託

- Eラーニング形式で実施

- ③効果測定

- ④再教育や教育内容の見直し

6, 一般利用可能な教材

- IPAが提供するセキュリティ教育用教材・資料

- JPCERT「新入社員等研修向け情報セキュリティマニュアル」

- NISC「インターネットの安心・安全ハンドブック」

- 総務省「国民のためのサイバーセキュリティサイト」

最後に

- マキナレコードのセキュリティ教育サービス

1, 情報セキュリティ教育とは

まず、情報セキュリティ教育とは、社員のセキュリティ意識向上を促し、セキュリティリスクの軽減やインシデントの未然防止に繋げるために実施する教育のことです。意識向上のほかにも、セキュリティ教育には以下のような目的があります。

セキュリティ教育の目的

- 自社のセキュリティポリシー(規程)の周知

- 最新の攻撃手法への理解推進

- 内部不正の未然防止

- セキュリティ認証への準拠(ISMSやプライバシーマークなど)

2, セキュリティ教育が必要な理由

冒頭でも触れた通り、セキュリティ教育が必要になる背景には、「人」が原因で生じるセキュリティリスクの存在があります。こうしたいわゆる「ヒューマンリスク」は技術的な対策を固めるだけで防げるものではないため、教育を実施してリスクの低減を図る必要性が出てきます。また、ISMSやプライバシーマーク(※)などのセキュリティ認証を取得/維持したい企業については、教育の実施が必須です。

(※)ISMSやプライバシーマークについて詳しくは、以下の記事をご覧ください:

「人」が原因となるセキュリティリスクの例

- フィッシングなどのソーシャルエンジニアリングの被害に遭うことで生じる情報漏洩

- SNSへの不用意な投稿による情報漏洩

- PCやスマホ等の紛失、盗難、覗き見による情報漏洩

- 安全でない無料の公共Wi-Fi利用による情報漏洩

- メールの誤送信による情報漏洩

- ファイル等の共有設定ミスや情報公開範囲の設定ミスによる情報漏洩

- 情報の不正な持ち出しなど、内部不正(インサイダー脅威)による情報漏洩

- パスワードの使い回しにつけ込んだ攻撃手口によるアカウント侵害(リスト型攻撃※ など)

(※)リスト型攻撃とは、何らかの手段により不正に入手したID・パスワードをリストのように用いてさまざまなサイトにログインを試みることで、個人情報の閲覧等を行うサイバー攻撃のことを言います。同じID・パスワードの組み合わせを多数のサイトで使い回しているユーザーは、その分不正ログイン被害に遭うリスクが高まります。

3, セキュリティ教育が徹底していれば防げたかもしれないインシデント:実際の事例

上記のようなリスクは、実際に情報セキュリティ事故(インシデント)の発生にも繋がっています。以下に挙げるのは、いずれも2024年に日本国内で報告された事例です。

事例①:信金職員による情報持ち出し

国内のある信用金庫の職員が顧客に関する情報の記載された業務関係書類を自宅に持ち帰ったことで、顧客2,375名分の個人情報が漏洩した可能性が生じた。同信金はインシデント発生の原因として、「当該職員に対するコンプライアンス意識や教育などが徹底されていなかったこと」と「管理者による当該職員に対する業務中の管理監督が不十分であったこと」を挙げている。

💡ポイント:この事例の当該職員には、「情報漏洩のリスクがあるため、業務関係書類を外部へ持ち出すべきではない」という認識がなかったのかもしれません。あるいは、「顧客情報の含まれる書類を外部へ持ち出してはならない」という組織のルールを知らなかったか守れていなかった、ということも考えられます。いずれにせよ、リスクやルールについての教育がきちんと実施できていれば、このインシデントの発生は防ぐことができたかもしれません。

事例②:商工会職員がサポート詐欺に遭う

ある地方自治体の商工会の職員が、マイクロソフト社の社員を騙る犯人によるサポート詐欺の手口に騙され、商工会のPCを外部から遠隔操作可能な状態にしてしまった。これにより、商工会の預金口座から合計1,000万円が犯人の口座へと不正に送金された。同会はインシデントの発生原因について、「職員に対する情報セキュリティの教育が十分ではありませんでした」と述べている。

💡ポイント:サポート詐欺とは、PCの画面に突如「ウイルスに感染しました」などという虚偽の警告画面を表示させる、警告音を鳴らす、などの手段で不安を煽り、偽のサポート窓口に電話をかけさせてサポートの名目で金銭を騙し取しとったり、遠隔操作ソフトをインストールさせたりする詐欺手口のことです。サポート詐欺はさほどマイナーな詐欺ではなく、警察庁をはじめ複数の県警・府警や自治体などが注意喚起を行っています。こうした動向を踏まえてサポート詐欺や類似の詐欺手口などに関する教育を実施できていれば、当該職員も詐欺に引っかからずにすみ、金銭的被害も生じていなかったかもしれません。

4, 企業のセキュリティ教育に盛り込む項目の例

次に、実際の教育はどういった内容のものにすれば良いのかについてです。もちろん、各企業の事業内容や業務内容、また従業員の立場や役職などによって教育に盛り込むべき項目は変わってきますが、主な例としては以下のようなものが挙げられます。

情報セキュリティの基本

特に新入社員などに対しては、まず情報セキュリティに関する基本的な事項を知っておいてもらう必要があります。

<主な内容の例>

- 機密性、完全性、可用性の解説

- 「マルウェア」「ランサムウェア」「脆弱性」といった用語の解説

- 企業が直面するセキュリティリスク

- クラウドサービス利用に伴うリスク

- Eメールの利用に伴うリスク

- SNS利用に伴うリスク

- 私有端末の業務利用(BYOD)に伴うリスク

- 天災などの物理的リスク

- 個人情報保護法の概要 など

情報セキュリティポリシーの周知

自社が定める情報セキュリティポリシーについて周知することも、教育の重要な役割です。

<主な内容の例>

- 基本方針:情報セキュリティに対する自社の基本方針

- 対策基準:情報セキュリティ対策の指針(どのような対策を行うのかという一般的な規程)

具体的なセキュリティルールや対策の説明

情報セキュリティポリシーの内容を周知することに加え、具体的なセキュリティルールや対策の説明も欠かせません。なお、こうしたルールや対策はポリシーの一部となっている場合もあります。

<主な内容の例>

- パスワード作成・管理のルール

- 情報の取り扱いや持ち出しに関するルール、対策

- OSなど、ソフトウェアのアップデートに関するルール

- メール送受信時のルール

- クラウドサービス利用時の対策

- 標的型攻撃への対策

- フィッシングなど不審なメールへの対策

- インシデント発生時の連絡経路や対応の流れ

- テレワーク時のルールや、社外で業務端末を利用する際の安全対策

- 公共Wi-Fiの利用に関するルール など

実際の攻撃手法やインシデント事例などの共有

実際の攻撃で使用される手法や、国内外で現実に発生しているインシデントの事例等を紹介することで具体的なイメージが深まり、より危機感を抱いてもらいやすくなります。ひいては、セキュリティ意識の向上が期待できます。

<主な内容の例>

- ランサムウェア攻撃の手口、事例

- 標的型攻撃の手口、事例

- サプライチェーン攻撃の手口、事例

- 脆弱性を突いた攻撃の手口、事例

- SQLインジェクション攻撃

- クロスサイトスクリプティング攻撃

- バッファオーバーフロー攻撃

- OSコマンド・インジェクション攻撃

- ゼロデイ攻撃やNデイ攻撃 など

- DoS攻撃やDDoS攻撃の手口、事例

- 有名なマルウェア(Emotet、Miraiなど)への感染事例、感染経路の解説

- 不注意による情報漏洩の事例

- 内部不正による情報漏洩の事例

- その他、最新のインシデント事例の共有や、IPA「情報セキュリティ10大脅威」の解説 など

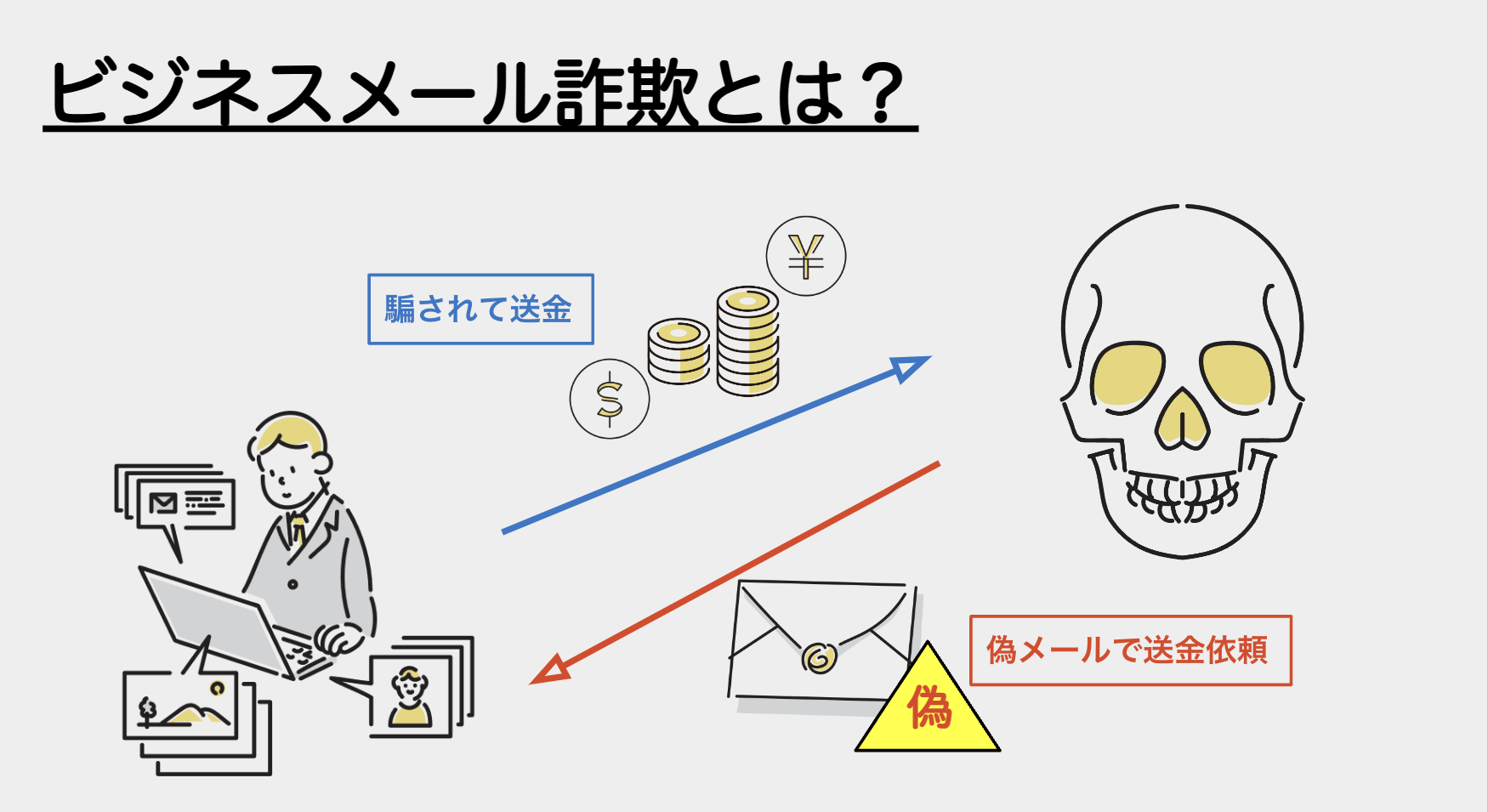

ソーシャルエンジニアリング対策

ソーシャルエンジニアリングとは、人間の心理的な隙や行動のミスにつけ込むことでパスワードなどの重要な情報を盗み出そうとする手口や技術のことを言います。中でも代表的なフィッシングやビジネスメール詐欺などに関しては、座学のみならず偽サイト/偽メールを見分けるトレーニング等も有効です。

<主な内容の例>

- フィッシングの手口やフィッシングメール/サイトの見分け方、実際の事例

- ビジネスメール詐欺の手口やなりすましメールの見分け方、実際の事例

- サポート詐欺の手口や見分け方、実際の事例

- ショルダーハッキング(背後からの覗き見)への注意喚起 など

5, セキュリティ教育の実施方法

セキュリティ教育は、大まかに言うと以下のような流れで行います。ただ一度だけ教育を実施して終わり、というのではなく、効果を測定してその結果に応じて教育内容を見直したり再度教育を行うなど、PDCAサイクルを回していくことが重要です。

①教育内容の決定

②教育の実施

③効果測定

④再教育や教育内容の見直し

①教育内容の決定

前述の通り、教育内容は教育対象が誰なのかによって変わってきます。新入社員への教育であれば基本的な事項から解説する必要がありますし、情報システム担当者への教育であればもう少し技術的で高度な内容を扱うことになります。また、経営層への教育では、組織運営・事業運営の観点でリスクやセキュリティ対策について解説することが求められます。

②教育の実施

教育内容が決まったら、実際に教育を行います。この際、実施形態としては大きく分けて以下の3通りがあります。

- 自社/社内での実施

- 外部委託

- Eラーニング形式で実施

自社/社内での実施

セキュリティ担当の社員などが講師となり、自社内で教育を実施するという方法です。外部へ委託する場合と比べると、コストを抑えられる点や、自社の事業内容・業務内容などに合わせて教育内容を臨機応変にカスタマイズできる点がメリットです。一方で、カリキュラムや教材の準備に時間と労力がかかるなどのデメリットもあります。また、そもそも講師役を担えるほどの知識を持つ社員がいない、あるいは少ないといった場合も考えられます。

外部への委託

教育/研修事業者などに委託して教育を実施してもらったり、外部の公開セミナーに社員を参加させるなどの形式で教育を実施する方法です。セキュリティ教育のプロが講師となるため、社内で実施する場合よりも専門的で高度な内容を幅広く学習させられるという利点があります。また、教材の準備などの手間を省ける点もメリットの1つです。デメリットとしては、受講料などのコストがかかる点や、内容が必ずしも自社独自のリスクに合致しているとは限らない点などが挙げられます。

Eラーニング形式で実施

Eラーニングサービス等を利用して、従業員に各自個人的に学習してもらうという方法です。講座形式の集団研修とは異なり社員がそれぞれ自分のペースで学べる点、受講状況の把握・管理がしやすい点などがメリットです。ただ、講師や他の受講者などの他人の目がない状況で受講するため、集中力が削がれやすいというデメリットもあります。

③効果測定

せっかく教育を実施しても、社員が受講した内容を理解できていなかったり、忘れてしまっていたりしたら意味がありません。確認テストやクイズなどを実施して教育の効果を測定し、不十分な点があれば再度学習の機会を設けるなどの対応を行うことも重要です。

④再教育や教育内容の見直し

効果測定の結果を踏まえ、必要な場合は再度教育を行います。また、理解度が低い項目については教材を変更したり事例をよりわかりやすいものにする、逆に全員が理解できているような項目については分量を削る、など、教育内容を見直して改善を図ることも大切です。

<PDCAサイクルのイメージ>

6, 企業が無料で利用できる教材や資料

最後に、インターネット上で公開されている、誰もが無料で利用できる便利な資料をいくつか紹介します。社内で教育を実施する場合は教材や教材作りの材料として活用できるほか、教育を外注する場合であっても、社員に共有して補助的な参考資料として役立ててもらうことが可能です。

IPAが提供するセキュリティ教育用教材・資料

スライド形式の教材

IPA(独立行政法人情報処理推進機構)のこちらのページでは、情報セキュリティに関して説明したり啓発したりする内容の資料がMicrosoft PowerPoint形式で提供されています。スマートフォンやパソコン等の情報端末を使い始めて間もないIT初心者を対象者として想定しており、内容はごく基本的なものが中心です。

Eラーニング教材

IPAは、「5分でできる!ポイント学習」というEラーニング形式の学習ツールも提供しています。その名の通り、情報セキュリティについて1テーマ5分で勉強できるようになっており、セキュリティに関する様々な事例を疑似体験しながら適切な対処法を学ぶことができます。主に、中小企業の社員が対象者として想定されています。

動画教材

IPAのYouTubeチャンネル「IPA Channel」が公開している動画の中には社員のセキュリティ意識向上に役立つような内容のものもあり、「情報セキュリティ普及啓発映像コンテンツ」というカテゴリ内にまとめられています。

JPCERT「新入社員等研修向け情報セキュリティマニュアル」

JPCERT/CC(一般社団法人JPCERTコーディネーションセンター)が提供する資料「新入社員等研修向け情報セキュリティマニュアル」は、新入社員等に情報セキュリティに関する知識を教える際のガイドラインとして使えるような、教育担当者や情報セキュリティ担当者向けの資料です。本編の補助教材として、簡単なクイズ形式の資料「新入社員等研修向け情報セキュリティクイズ」も併せて提供されています。

NISC「インターネットの安心・安全ハンドブック」

サイバーセキュリティに関する基本的な事項を網羅的に解説した、NISC(内閣サイバーセキュリティセンター)が公開している資料です。PDF形式で208ページもあり内容は膨大ですが、「中小組織向け抜粋版」(62ページ)も提供されているので、こちらを活用して中小企業が最低限実施しておくべき基本的なサイバーセキュリティ対策について学ぶこともできます。

総務省「国民のためのサイバーセキュリティサイト」

インターネットとサイバーセキュリティに関する基礎知識や、一般の利用者向けの対策、また企業・組織向けの対策を初心者にも非常にわかりやすく解説しているサイトです。企業・組織の対策については、さらに細かく①組織幹部向け、②社員・職員全般向け、③情報管理担当者向け、の3つに分けて説明されています。社員にこのサイトのURLを周知して各自セキュリティの理解に役立てるよう推奨してもいいですし、PDF版も提供されているので、これをダウンロードして教材として配布することも可能です。

最後に

セキュリティ教育は、社員のセキュリティ意識を高め、ヒューマンエラーなどのリスクを低減させる上で非常に重要です。技術的な対策と併せて確実に実施し、情報漏洩をはじめとするインシデントの未然防止に繋げましょう。なお、社内での実施が難しい場合には、外部のセキュリティ企業などへ相談することをお勧めします。

マキナレコードのセキュリティ教育サービス

弊社マキナレコードでも、「社員のセキュリティ意識を向上させたい」、「各種認証に準拠した教育を行いたい」といったニーズを持つ企業向けにセキュリティ教育サービスを提供しています。PCI DSS(※)に準拠したセキュリティトレーニングプログラムをクラウド上でご受講いただけるサービス「Reflare」のご紹介のほか、教育目的/対象者の設定やカリキュラム作成の支援、継続教育における提言なども行っています。詳しくは、弊社のホームページをご覧ください。

(※)PCI DSSは、カード情報セキュリティの国際統一基準です。詳しくはこちらの記事で解説しています:PCI DSSとは?12の対応要件や準拠までの流れをわかりやすく解説

Writer

2015年に上智大学卒業後、ベンチャー企業に入社。2018年にオーストラリアへ語学留学し、大手グローバル電機メーカーでの勤務を経験した後、フリーランスで英日翻訳業をスタート。2021年からはマキナレコードにて翻訳業務や特集記事の作成を担当。情報セキュリティやセキュリティ認証などに関するさまざまな話題を、「誰が読んでもわかりやすい文章」で解説することを目指し、記事執筆に取り組んでいる。

-e1660089457611.jpg)