- 情報セキュリティ事象・イベント・事故との違い

- インシデントに該当しやすい具体例

- 不正アクセスとアカウント乗っ取り

- マルウェア感染とランサムウェア

- 情報漏えい(外部流出、誤送信、持ち出し、紛失)

- Webサイト改ざん・DDoSなどサービス妨害

- 内部不正とヒューマンエラー

- 原因①:外部攻撃(脆弱性、標的型、サプライチェーンなど)

- 原因②:内部要因(権限管理の不備、ルール不徹底、設定ミス)

- 原因③:外部環境要因(災害、システム障害など)

- 業務停止や復旧コスト

- 信用低下と取引先影響

- 個人情報などの漏えいリスクと二次被害

- 検知と事実確認(被害範囲の把握)

- 封じ込め(拡大防止)と証拠保全

- 関係者への連絡体制と報告の基本

- 復旧と通常業務への切り戻し

- 社内報告で最低限そろえる項目

- 取引先や顧客への通知

- 公表が必要になりやすいケース

- 体制整備(責任者、役割分担、ルール)

- 技術的対策(更新、監視、バックアップ、暗号化など)

- 人の対策(教育、訓練、メール対策、持ち出し管理)

- 原因分析のやり方

- 改善策の優先順位の付け方

- 定期的な見直しと訓練

- 情報セキュリティインシデントの例は?

- 情報セキュリティ事象とインシデントの違いは?

- 情報セキュリティインシデント発生時の初動対応で最も重要なことは?

- 報告先はどこですか?

- 中小企業でも情報セキュリティインシデント対策は必要ですか?

情報漏えい、不正アクセス、ランサムウェアなど、企業の情報資産を狙う被害は年々多様化しています。

こうしたトラブルはまとめて情報セキュリティインシデントと呼ばれますが、どこまでがインシデントに該当するのか分からない、万が一発生した際に何から手を付けるべきか不安と感じる担当者も少なくありません。

本記事では、情報セキュリティインシデントの定義と具体例を整理したうえで、よくある原因や実際の事例、発生時の初動対応の基本、再発防止策までを一連の流れで解説します。

社内での対応手順や体制づくりを見直す際のたたき台としてもご活用ください。

情報セキュリティインシデントとは

情報セキュリティインシデントとは、企業や組織が保有・管理している情報資産の安全性が損なわれた、または損なわれるおそれが生じた出来事を指します。

情報漏えいや不正アクセスのように被害が明確に発生したケースだけを指すわけではなく、異常や操作等のミスにより情報資産へ影響が及ぶ可能性も含めて情報セキュリティインシデントとして扱われます。

実務上の重要なポイントは、「被害が確定したかどうか」ではなく、「情報の機密性・完全性・可用性(CIA)に影響する可能性があるか」という観点で判断することです。

この認識が曖昧なままだと、初動対応や社内外への報告が遅れ、結果として被害拡大や説明責任・法的責任の問題につながりやすくなります。

例えば、以下のようなケースは、実際の被害が確認できていなくても情報セキュリティインシデントに該当します。

- 個人情報を含むメールの誤送信

- ノートパソコンやUSBメモリの紛失

- 不正アクセスの痕跡が確認された場合

- マルウェア感染の疑いがある場合

情報資産の安全性が脅かされた可能性がある時点で、ためらわず対応を開始することが重要です。

情報セキュリティ事象・インシデント・事故との違い

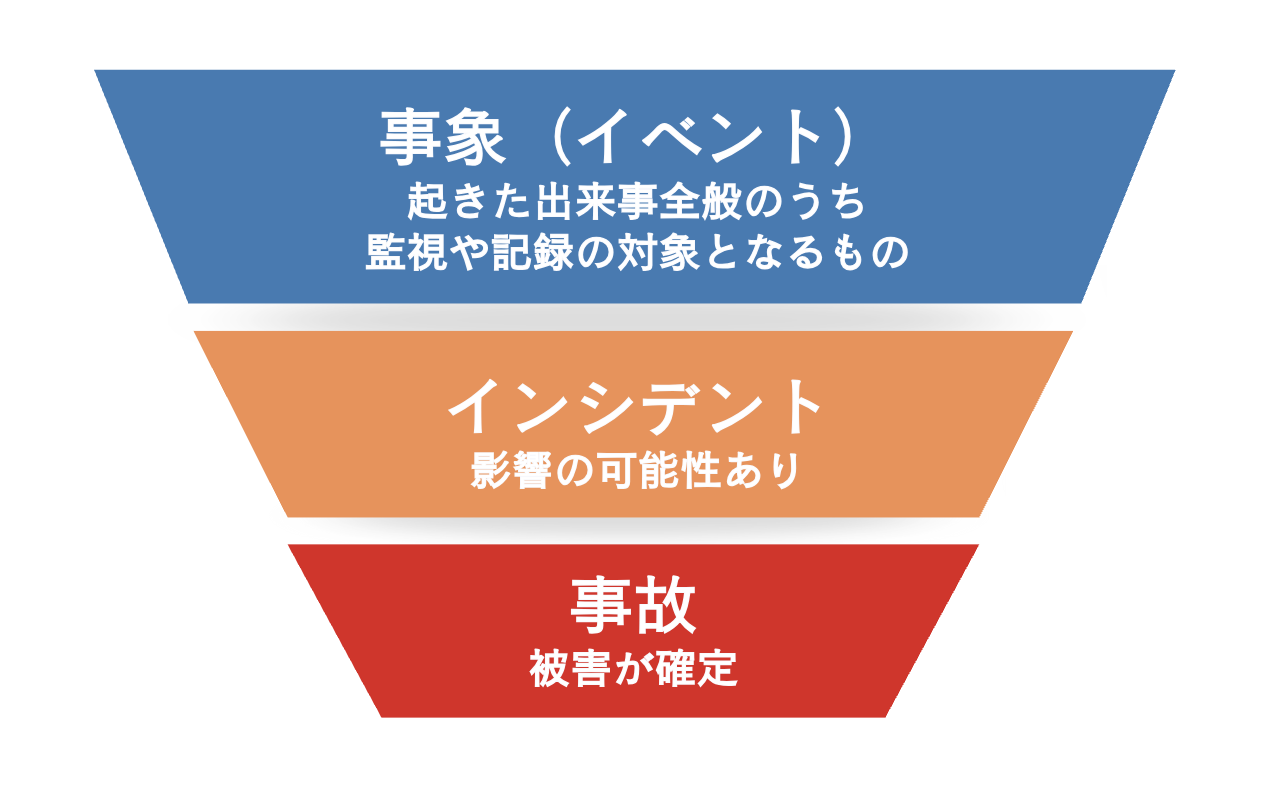

情報セキュリティの文脈では、事象(イベント)、インシデント、事故といった言葉が使い分けられます。

これらの違いを正しく理解しておくことは、対応の遅れや過小評価を防ぐ上で非常に重要です。

事象やイベントの段階で「情報資産に影響の可能性がある」という視点で評価し、インシデントとして扱えるかどうかを適切に判断できるかが、事故に発展するか否かの分かれ目になります。

事象(イベント)とは

事象(イベント)とは、システムや業務の中で観測される出来事全般を指します。

不審なログイン試行の増加、ログの異常、想定外の通信などが代表的な例です。

この段階ではまだ被害やリスクが確定しているとは限りません。

あくまで監視や記録の対象となる潜在的な異常であり、インシデントへ発展する可能性を含んだ状態といえます。

インシデントとは

インシデントは、数ある事象の中でも情報資産に影響が及んだ、または及ぶ可能性がある状態を指します。

マルウェア感染、不正アクセス、ポリシー違反など、脅威が現実のリスクとして顕在化している段階です。

事象との大きな違いは、以下の2点にあります。

- 事象:監視・測定レベルの出来事

- インシデント:放置すると事故につながり得る状態

インシデントと判断された時点で迅速な調査・対応が求められます。

事故とは

事故はインシデントがさらに進行した結果として、情報漏えいや業務停止などの被害が確定した状態を指すのが一般的です。

外部への公表や顧客対応、行政機関への報告が必要になるケースも多く、企業にとっては経営・法務・信用面への影響が顕在化します。

情報セキュリティインシデントの主な種類

情報セキュリティインシデントにはいくつかの典型的なパターンがあります。

原因や影響はそれぞれ異なりますが、いずれも企業活動や顧客の信頼に直接影響する点は共通しています。

ここでは、実務で特に発生しやすい代表的な情報セキュリティインシデントを整理します。

不正アクセスとアカウント乗っ取り

不正アクセスやアカウント乗っ取りの多くは、漏えいしたIDやパスワードなどの認証情報をを悪用されたり、認証情報を推測されたりすることによって発生します。

実務では、利便性を優先して以下のような運用が行われがちです。

- 推測されやすい安易なパスワードを設定する

- 複数のサービスで同じ認証情報を使い回す

こうした状態は攻撃者に付け入る隙を与える原因になります。

特に、管理者権限を持つアカウントが乗っ取られた場合、システム設定の変更、データ閲覧・持ち出し、情報の改ざんなど被害が広範囲に及ぶおそれがあります。

ログイン履歴の異常、不審な操作履歴、通常と異なる時間帯や場所からのアクセスなどが確認された時点で、実際の被害が確認できていなくても、情報セキュリティインシデントとして扱うことが重要です。

【実際にあった事例】

ある動画配信サービスでは、他サービスで流出したID・パスワードの使い回しを狙った不正ログインが発生しました。

異常なログイン履歴から被害が判明し、対象アカウントの一時停止とパスワード再設定対応が行われています。

マルウェア感染とランサムウェア

マルウェアとは「悪意のあるソフトウェア」のことを指し、システム内部の情報を盗み出したり、不正な操作を行ったりするなど、様々な種類があります。

中でもランサムウェアは、ファイルやシステムを暗号化して利用不能にし、復旧と引き換えに身代金を要求するもので、業務停止や情報漏えいに直結する深刻な被害につながりやすいのが特徴です。

感染のきっかけとしては、以下のようなケースが代表的です。

- 不審なメールの添付ファイルやURLを開いてしまう

- 改ざんされたWebサイトを閲覧する

- セキュリティ更新が適用されていないソフトウェアを使用する

端末の動作が急に重くなる、見覚えのない通信が発生する、ファイルが開けなくなる・拡張子が変わるなどの兆候は、すでにマルウェア感染の可能性を示す兆候にもなります。

こうした異変に気づいた時点で、被害の有無を確認する前に、速やかに情報セキュリティインシデントとして対応を開始することが重要です。

【実際にあった事例:マルウェア感染】

あるIT関連企業では、業務委託先で使用されていた端末がマルウェアに感染し、それを起点としてソースコード管理サービスへの不正アクセスが発生しました。

委託先端末の管理不備が原因となり、自社システムへ影響が及んだ事例です。

【実際にあった事例:ランサムウェア】

ある国内の食品メーカーでは、外部からの不正侵入をきっかけに社内システムがランサムウェアに感染しました。

一部システムが使用できなくなり、業務停止を余儀なくされたことで、事業継続への影響が顕在化しました。

情報漏えい(外部流出、誤送信、持ち出し、紛失)

情報漏えいは、不正アクセスなどの外部からの攻撃だけで発生するものではありません。

メールの誤送信、端末の紛失、USBメモリなどの記憶媒体の持ち出しなど、日常業務の中のヒューマンエラーによっても発生します。

重要なのは、実際に情報が第三者へ渡ったかどうかに関わらず、個人情報や機密情報について、外部に流出した、あるいは流出した可能性が生じた時点で情報セキュリティインシデントとして扱います。

例えば、以下のようなケースです。

- 宛先を誤って個人情報を含むメールを送信した

- 暗号化されていないノートパソコンやUSBメモリを紛失した

- 社外へ持ち出した資料の所在が不明になった

これらは被害の有無が確認できていなくても、情報セキュリティインシデントに該当します。

特に個人情報や営業秘密などの機密情報が含まれる場合には、影響範囲の把握・社外への報告・必要に応じた公表や届出を見据えた迅速な報告が不可欠です。

【実際にあった事例:誤送信】

ある大手保険関連企業では、代理店向けにデータを送信する際、誤って他代理店に所属する募集人情報を含むデータを送信する事案が発生しました。

データ加工時の確認不足が原因で、約1万件規模の情報漏えいにつながった事例です。

サイバー攻撃によるサービス妨害(Webサイト改ざん・DDoSなど)

Webサイト改ざんやDDoS攻撃は、外部からのサイバー攻撃によって企業のサービス提供を直接妨害する情報セキュリティインシデントです。

Webサイトに不正なコードが埋め込まれると、閲覧者へのマルウェア感染や企業の信頼低下につながるおそれがあります。

また、DDos攻撃によって、大量の通信が送り付けられると、Webサイトやシステムがアクセス不能となり、業務停止や機会損失を招く可能性があります。

これらの情報セキュリティインシデントは顧客や取引先への影響が大きく、短時間で被害が拡大しやすい点が特徴です。

ページの表示崩れやや意図しない内容の表示、応答速度の低下、アクセス集中によるエラーの増加など、通常とは異なる挙動を早期に検知できる体制を整えておくことが被害最小化の鍵となります。

【実際にあった事例:Webサイト改ざん・DDoS】

あるオンラインサービスでは、外部からのDDoS攻撃により、ゲームや関連サービスで断続的な接続障害が発生しました。

また別の事例では、海外グループ会社が運営する通販サイトが改ざんされ、一時的に公開停止となっています。

情報漏えいが確認されていなくても、サービス停止時点で情報セキュリティインシデントとして扱う判断が求められます。

内部不正とヒューマンエラー

内部不正は、従業員や業務委託先の担当者など、組織内部の関係者による意図的な情報の持ち出しや不正操作を指します。

機密情報の外部提供や権限を悪用したデータ閲覧・改ざんなどが代表例です。

一方で、意図的な不正行為でなくても、誤操作や設定ミス、手順の誤解、確認不足といったヒューマンエラーも情報セキュリティインシデントの大きな要因となります。

例えば、以下のようなケースです。

- 権限設定の誤りによる情報の閲覧範囲拡大

- 公開範囲を誤ったファイル共有

- 作業手順のミスによるデータ削除

これらは悪意がなくても情報資産の安全性を損なう結果に繋がります。

重要なのは悪意の有無で情報セキュリティインシデントかどうかの判断をしないことです。

情報資産の機密性・可用性・完全性が損なわれたまたは損なわれる可能性がある場合には、組織として事実確認・影響評価を行い、再発防止まで含めた対応が求められます。

【実際にあった事例:内部不正】

ある自治体では、職員が他人の認証情報を推測し、人事給与システムへ複数回にわたって不正アクセスしていたことが判明しました。

内部関係者による行為であったため、発見が遅れやすい点が問題となりました。

【実際にあった事例:ヒューマンエラー】

あるサービス提供企業では、顧客向けに送付すべきログイン情報を誤って別の顧客に送信する事案が発生しました。

確認体制が十分に機能していなかったことが原因で、業務上の不注意が情報漏えいにつながった事例です。

発生原因は大きく3つに分けられる

情報セキュリティインシデントは偶発的に起こるものではなく、多くの場合、一定の原因パターンがあります。

原因を整理して理解しておくことで、事前対策を検討しやすくなるだけでなく、発生時の切り分けや初動対応もスムーズになります。

実務では、発生原因を大きく3つに分けて考えるのが一般的です。

原因①:外部攻撃(脆弱性、標的型、サプライチェーンなど)

外部攻撃は、インターネットなどを経由して、第三者がシステムへの侵入を試みるケースです。

代表的なものとして、以下が挙げられます。

- OSやソフトウェアの脆弱性を突いた攻撃

- 特定の企業を狙う標的型攻撃

- 取引先や委託先を踏み台にするサプライチェーン攻撃

近年は、自社システムだけでなく、委託先やクラウドサービスの設定不備が起点となるケースも増えており、攻撃経路が複雑化している点が特徴です。

原因②:内部要因(権限管理の不備、ルール不徹底、設定ミス)

内部要因は、社内の運用や管理体制に起因するものです。

例えば、以下のようなケースが代表例です。

- 不要な権限が付与されたままになっている

- ルールや手順が形骸化している

- 設定変更時の確認やレビューが不足している

悪意のない操作ミスや認識不足であっても、結果として重大な情報セキュリティインシデントにつながることがあります。

原因③:外部環境要因(災害、システム障害など)

自然災害や停電、機器故障などの外部環境要因も、情報セキュリティインシデントの引き金になります。

サーバ停止やデータ消失、バックアップの不備などが重なることで、業務継続に深刻な影響を及ぼす可能性があります。

攻撃や不正行為によるものではなくても、情報資産の安全性や可用性が損なわれた場合には、情報セキュリティインシデントとして扱う必要があります。

企業への影響とよくある損害

情報セキュリティインシデントは、単なる技術的トラブルにとどまらず、企業活動全体に影響を及ぼします。

被害の大きさは情報セキュリティインシデントの内容や初動対応の速さによって左右されますが、例えば次のような損害が発生するケースが多く見られます。

業務停止や復旧コスト

システム停止やデータ障害が発生すると、業務が一時的に止まり、復旧までに多くの時間とコストがかかります。

原因調査、影響範囲の特定、システム復旧作業、外部専門業者への依頼などが重なることで、当社の想定を大きく上まわる負担になるケースも少なくありません。

特にランサムウェア被害や大規模なシステム障害では、事業継続そのものが問われる自体に発展することもあります。

信用低下と取引先影響

情報セキュリティインシデントが公になると、企業の信用低下は避けられません。

取引先からの信頼が揺らぐと、以下のような取引条件や契約の継続に影響が出ることがあります。

- 新規取引の停止

- 条件見直し

- セキュリティ対策の追加要求

影響は自社にとどまらず、委託先や顧客、サプライチェーン全体に広がることもあり、長期的な事業リスクとなる点に注意が必要です。

個人情報などの漏えいリスクと二次被害

個人情報や機密情報が漏えいした場合、情報主体への直接的な被害だけでなく、なりすましや詐欺などの二次被害が発生する可能性があります。

対応の遅れや説明不足は、クレームの増加や訴訟リスクを高める要因になります。

被害を最小限に抑えるためには、情報セキュリティインシデントを早期に把握し、適切な初動対応と説明対応を行うことが不可欠です。

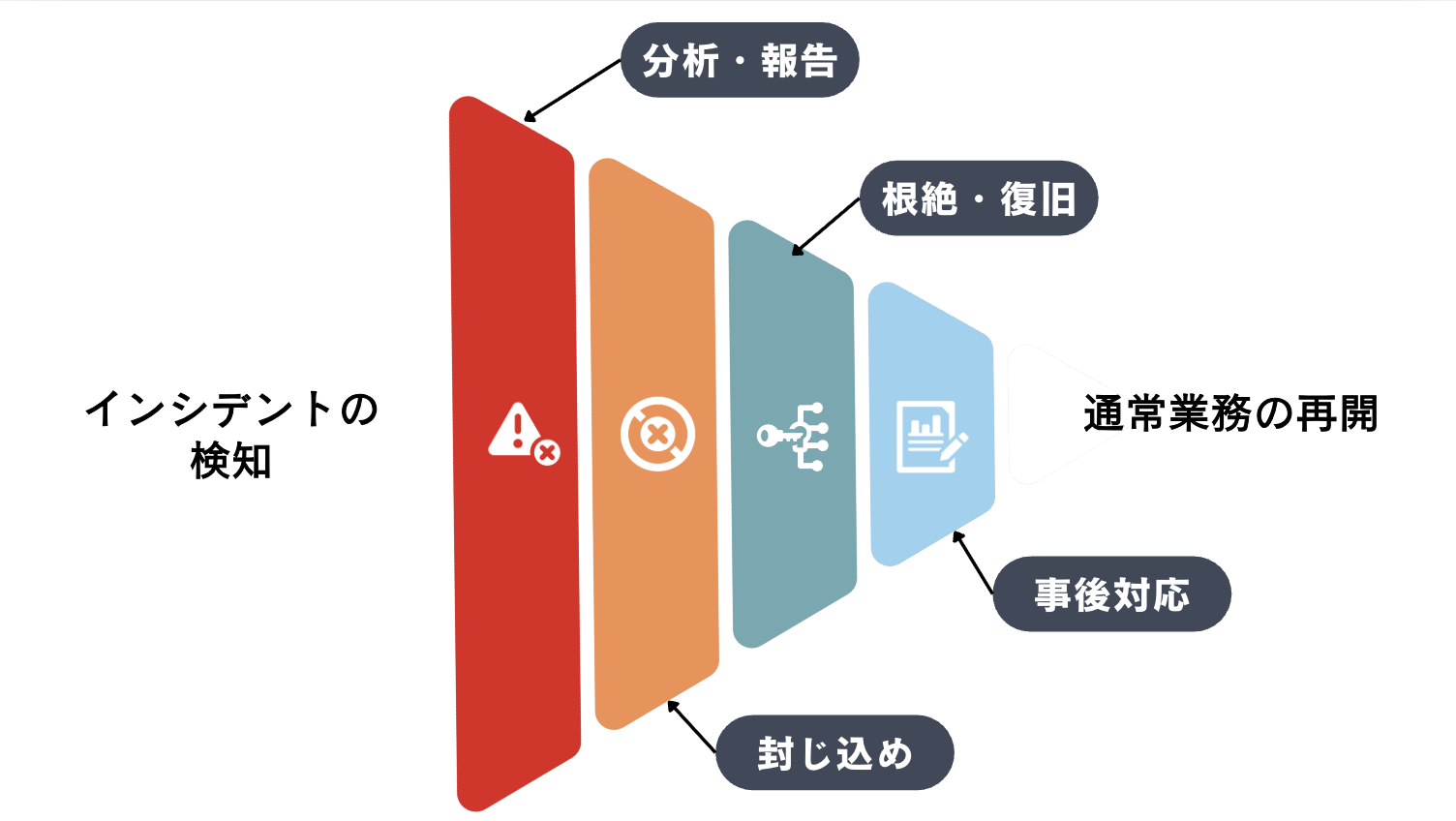

情報セキュリティインシデント発生時の対応

情報セキュリティインシデントが発生した場合、重要なのは被害の大小をその場で判断しようとしないことです。

初動での対応が遅れたり、手順を誤ったりすると、本来は小さく抑えられた被害が拡大する可能性があります。

ここでは、発生時に最低限押さえておくべき基本的な対応の流れを整理します。

① 検知・分析

最初のステップは、情報セキュリティインシデントの兆候に気づき、状況を把握することです。

不正なログイン履歴やシステムの挙動変化、利用者や取引先からの指摘などを起点に、「何が起きているのか」「どこまで影響している可能性があるのか」を冷静に整理します。

この段階では、被害の確定や原因の断定は不要です。

情報セキュリティインシデントの可能性があると判断した時点で、社内ルールに沿って速やかに関係部署へ報告することが重要です。

② 初動対応・封じ込め

検知と報告と並行して、被害の拡大を防ぐための初動対応を行います。

代表的な対応には、次のようなものがあります。

- 該当アカウントの停止

- ネットワークからの切り離し

- システムの一時停止

あわせて、ログや設定情報、通信記録など、原因調査に必要な証拠の保全を行います。

この段階で復旧を急ぎすぎると、原因調査に必要な情報を失う恐れがあるため注意が必要です。

③ 根絶・復旧

被害の拡大を抑えた後、情報セキュリティインシデントの原因を取り除き、システムを正常な状態へ戻します。

マルウェアの駆除、不正アカウントの削除、脆弱な設定の修正などを行い、必要に応じてバックアップからの復元を実施します。

復旧作業は一気に元へ戻すのではなく、影響を確認しながら段階的に進めることが重要です。

④ 事後対応

情報セキュリティインシデントが収束した後は、対応内容を振り返り、再発防止につなげます。

発生原因や対応の課題を整理し、社内ルールや体制、技術的対策の見直しを行います。

必要に応じて、手順書の更新や教育内容の改善も検討します。

事後対応まで含めて初めて、情報セキュリティインシデント対応は完結します。

報告書・公表・届け出はどう考えるか

情報セキュリティインシデントが発生した場合、技術対応と同じくらい重要なのが、報告や通知・公表の判断です。

対応を誤ると、情報セキュリティインシデントそのもの以上に信用低下やクレーム、法的トラブルを招く可能性があります。

ここでは、実務で迷いやすい「報告書」「公表」「届け出」の考え方を解説します。

社内報告で最低限そろえる項目

社内報告では、最初から完璧な内容を求める必要はありません。

重要なのは、現時点で分かっている事実を迅速に共有することです。

最低限、次の項目を整理しておくと判断がしやすくなります。

- 発生日時

- 発覚の経緯

- 影響を受けたシステムや情報資産

- 現時点での被害状況

- 実施済みの初動対応内容

不明な点は無理に埋めず、「不明」として明記したうえで後から更新する前提で報告します。

取引先や顧客への通知

取引先や顧客への通知が必要かどうかは、影響範囲や契約内容、情報の性質を踏まえて判断します。

特に、個人情報や取引データが関係する場合は、早期の連絡が求められるケースが多くなります。

事実確認が十分でない段階では、断定的な説明や過度な表現は避けつつ、影響の可能性と今後の対応方針を誠実に伝える姿勢が重要です。

公表が必要になりやすいケース

公表が必要になるのは以下が代表的です。

- 個人情報の漏えいが確認された場合

- 社会的影響が大きい情報セキュリティインシデントが発生した場合

法令や業界ガイドライン、監督官庁の指示に基づき、公表の要否やタイミングを慎重に判断します。

公表内容は、事実関係、影響範囲、再発防止策を中心にまとめ、憶測や過度な表現は避けることが重要です。

【事前対策】情報セキュリティインシデントを起こさないための備え

情報セキュリティインシデントは、発生後の対応だけでなく、起きる前にどこまで備えられているかによって被害の大きさが大きく変わります。

事前対策の目的は、特定の攻撃手法や個別事例を想定するのではなく、組織として最低限整えておくべき土台を作ることにあります。

重要なのは、「体制」「技術」「人」の3つをバランスよく整えることです。

体制整備(責任者、役割分担、ルール)

まず必要なのは、情報セキュリティインシデント発生時に「誰が判断し、誰が動くのか」を事前に決めておくことです。

責任者や担当者、連絡経路、判断基準を明文化し、いざという時に迷わず初動対応に入れる状態を作ります。

ここで重要なのは、ルールは作ること自体が目的ではないという点です。

平時から実際の業務の中で運用できているか、担当者が内容を理解しているかが問われます。

インシデント対応体制としては、CSIRT(Computer Security Incident Response Team)の考え方を取り入れる企業も増えています。

組織規模に応じて、専任・兼任を問わず、役割を整理しておくことが重要です。

技術的対策(更新、監視、バックアップ、暗号化など)

技術的対策は、外部攻撃や障害への備えとして欠かせません。

OSやソフトウェアの更新を継続的に行い、既知の脆弱性を放置しないことが重要です。

あわせて、ログ監視やアラート設定などにより、不審な挙動を検知できる監視体制を整えます。

また定期的なバックアップの取得や重要データ(個人情報や機密情報等)の暗号化を行うことで、万一情報セキュリティインシデントが発生した場合でも被害の拡大や復旧遅延を最小限に抑えることができます。

人の対策(教育、訓練、メール対策、持ち出し管理)

多くの情報セキュリティインシデントは、人の操作や判断をきっかけに発生します。

定期的な教育や訓練を通じて、誤送信の防止、不審メールへの対応、情報の持ち出しルールなどを、継続的に周知することが重要です。

ここで大切なのが、個人の注意力や意識だけに依存しないことです。

メールの誤送信時の確認機能、添付ファイルの自動暗号化、持ち出し制御などミスが起きにくい仕組みを前提にした対策が求められます。

再発防止の進め方

情報セキュリティインシデントは、一度対応して終わりではありません。

実際に起きたからこそ見える課題を整理し、対策を見直し、改善を続けることが再発防止につながります。

再発防止は、特定の対策を一つ追加すれば完了するものではなく、運用全体を継続的に改善していくプロセスとして考えることが重要です。

原因分析のやり方

再発防止の第一歩は、「なぜ起きたのか」を正しく把握することです。

- ルールが形骸化していなかったか

- 手順や確認プロセスが不足していなかったか

- 教育や周知が十分に行われていたか

マルウェア感染や誤操作といった表面的な原因だけでなく、上記のような背景要因まで掘り下げて確認します。

ここで重要なのが、個人の責任追及に終始しないことです。あくまで、仕組みや体制の問題として分析する姿勢が実効性のある再発防止に繋がります。

改善策の優先順位の付け方

原因が分かっても、すべての対策を一度に実施するのは現実的ではありません。

再発防止では、以下の観点を踏まえ、改善策に優先順位を付けて進めることが重要です。

- 被害の大きさ

- 再発の可能性の高さ

- 対応にかかるコストや工数

特に、再発リスクが高く、影響が大きい部分から着手することで、限られたリソースでも効率的にセキュリティの安全性を高めることができます。

定期的な見直しと訓練

対策は、一度決めたら終わりではありません。

業務内容や利用するシステム、外的環境が変われば、想定すべきリスクの形も変化します。

そのため、定期的にルールや手順を見直し、実際の情報セキュリティインシデントを想定した訓練を行うことで、いざというときに本当に動ける状態を維持することが重要です。

こうした継続的な見直しと改善の積み重ねが、再発防止を「形だけ」で終わらせず、現実的なものにします。

情報セキュリティインシデントでよくある質問

情報セキュリティインシデントについては、実際の現場でよく似た質問が寄せられます。

ここでは特に迷いやすいポイントを中心に説明します。

情報セキュリティインシデントの例は?

代表的な例として次のようなものがあります。

- 不正アクセスやアカウント乗っ取り

- マルウェア感染、ランサムウェア被害

- メールの誤送信

- USBメモリや端末の紛失

- Webサイト改ざんやサービス妨害

実際の被害が確定していなくても、情報資産の機密性・完全性・可用性が脅かされた可能性があれば、情報セキュリティインシデントとして扱います。

情報セキュリティ事象と情報セキュリティインシデントの違いは?

情報セキュリティ事象は、異常な兆候や出来事全般を指します。

その中で、情報の機密性・完全性・可用性(CIA)に影響を及ぼす、または及ぼす可能性があるものが情報セキュリティインシデントです。

事象の段階で適切に対応できるかが、その後の被害拡大を防げるかの分かれ目になります。

情報セキュリティインシデント発生時の初動対応で最も重要なことは?

最も重要なのは、自己判断で抱え込まず、速やかに報告することです。

被害の有無をその場で断定しようとせず、社内ルールに沿って共有し、組織として状況確認と対応を進めることが被害拡大の防止につながります。

報告先はどこですか?

基本的には、社内で定められた情報セキュリティ担当者や管理部門、上長への報告となります。

情報セキュリティインシデントの内容によっては、経営層、取引先、委託先、関係部署への連絡も必要になる場合もあります。

あらかじめ報告フローを明確にしておくことが、発生時の混乱を防ぐポイントです。

中小企業でも情報セキュリティインシデント対策は必要ですか?

必要です。

規模の大小にかかわらず、取引先情報や個人情報を扱っている限り、情報セキュリティインシデントのリスクは存在します。

特に中小企業は、体制や人員が限られている分、一度の情報セキュリティインシデントが事業継続に直結しやすい傾向があります。

まずは、最低限のルール整備と報告体制の構築から始めることが重要です。

まとめ:情報セキュリティインシデントか迷ったら「報告」が鉄則!

情報セキュリティインシデントは、被害が確定した出来事だけを指すものではありません。

不正アクセスの兆候。マルウェア感染の疑い、メールの誤送信や端末の紛失など、情報資産の安全性が脅かされた可能性が生じた時点で、情報セキュリティインシデントとして扱う必要があります。

実務で最も重要なのは、個人の判断で抱え込まないことです。

被害の有無をその場で断定しようとせず、まずは社内ルールに沿って速やかに報告し、組織として状況を確認・判断することが被害拡大を防ぐ基本になります。

迷ったら報告する。

この原則の徹底が、情報セキュリティインシデントを「事故」に発展させないための分かれ目です。

株式会社マキナレコードでは、情報資産やリスクの整理から、セキュリティ体制の構築、規程・ガイドライン整備、教育、CSIRT構築支援まで、企業の状況や目的に応じたセキュリティ・コンサルティングを提供しています。

Pマーク、ISMS、PCI DSSなどの各種認証取得支援にも対応しており、「インシデント時に迷わない組織づくり」を実務レベルで支援可能です。

まずは、マキナレコードのセキュリティ体制構築支援の内容をご確認ください。

Writer

株式会社マキナレコードが運営するセキュリティメディア「codebook」の編集部です。マキナレコードでは、「安心・安全な社会を実現するために、世界中の叡智を集め発信し、訴求していく」ことをミッションとして掲げています。本サイトにおいてもこのミッションを達成すべく、サイバーインテリジェンスや情報セキュリティに関する多様な情報を発信しています。