ソフトウェアサプライチェーン攻撃とは、ソフトウェア開発のライフサイクルに関与するモノ(コード、ライブラリ、プラグイン、各種ツール等)や人(開発者、運用者等)、組織の繋がりにおける弱点を突くことで、標的とする組織を間接的に狙うタイプの攻撃です。

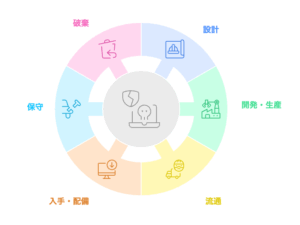

<図:ソフトウェア開発のライフサイクル。サイクルの各段階において、攻撃に晒されるリスクが存在する>

代表的な手口は、ソフトウェア開発会社のシステムへ不正にアクセスしてソフトウェアを改ざんし、マルウェアを仕込むというものです。これにより、利用者は、このソフトウェアの利用を開始した時点、またはパッチやホットフィックスを含むアップデートをインストールした時点でマルウェアに感染することになります。

これ以外にも、GitHubやnpm、PyPIといったオープンソースリポジトリにマルウェアを配布するための悪性コードやパッケージをアップロードすることで、オープンソースのソフトウェアコンポーネントを侵害する手口も多用されています。また、ソフトウェア開発ツールを侵害するなど、開発サイクルの中間にあるシステムを侵害する手口なども知られています。

ソフトウェアサプライチェーン攻撃についてさらに詳しくは、以下の記事をご覧ください:

「ソフトウェアサプライチェーン攻撃とは何か | 米CISA/NISTの資料から(1/3)」

また、サプライチェーン攻撃全般について詳しくは、以下の記事をご覧ください: