2025年4月第5週〜5月第1週:Flashpointの脆弱性分析・優先順位付けに関するウィークリーレポート

脆弱性を予測し、状況を把握して優先順位を付けることで、組織に対する脅威に効果的に対処できます。

*本記事は、弊社マキナレコードが提携する米Flashpoint社のウィークリーレポートを翻訳したものです。

FlashpointのVulnDBには40万件以上の脆弱性が文書化され、Flashpoint KEVデータベースにも4,500件を超える数のエントリが登録されているため、これらは脆弱性の悪用が増加する時勢において重要なリソースとなります。しかし企業や組織がCVEデータのみに依存すると、重大な脆弱性に関するメタデータや知見を見逃すことになり、時宜にかなった修正の妨げにつながります。そこで毎週発行される本レポートでは、セキュリティチームが把握すべき最も優先度の高い脆弱性を紹介・分析しています。

- CVE-2025-32432

- CVE-2025-24522

- CVE-2025-46348

- CVE-2025-43858

- CVE-2025-32444

主な脆弱性:2025年4月第5週〜5月第1週

優先順位付けの出発点

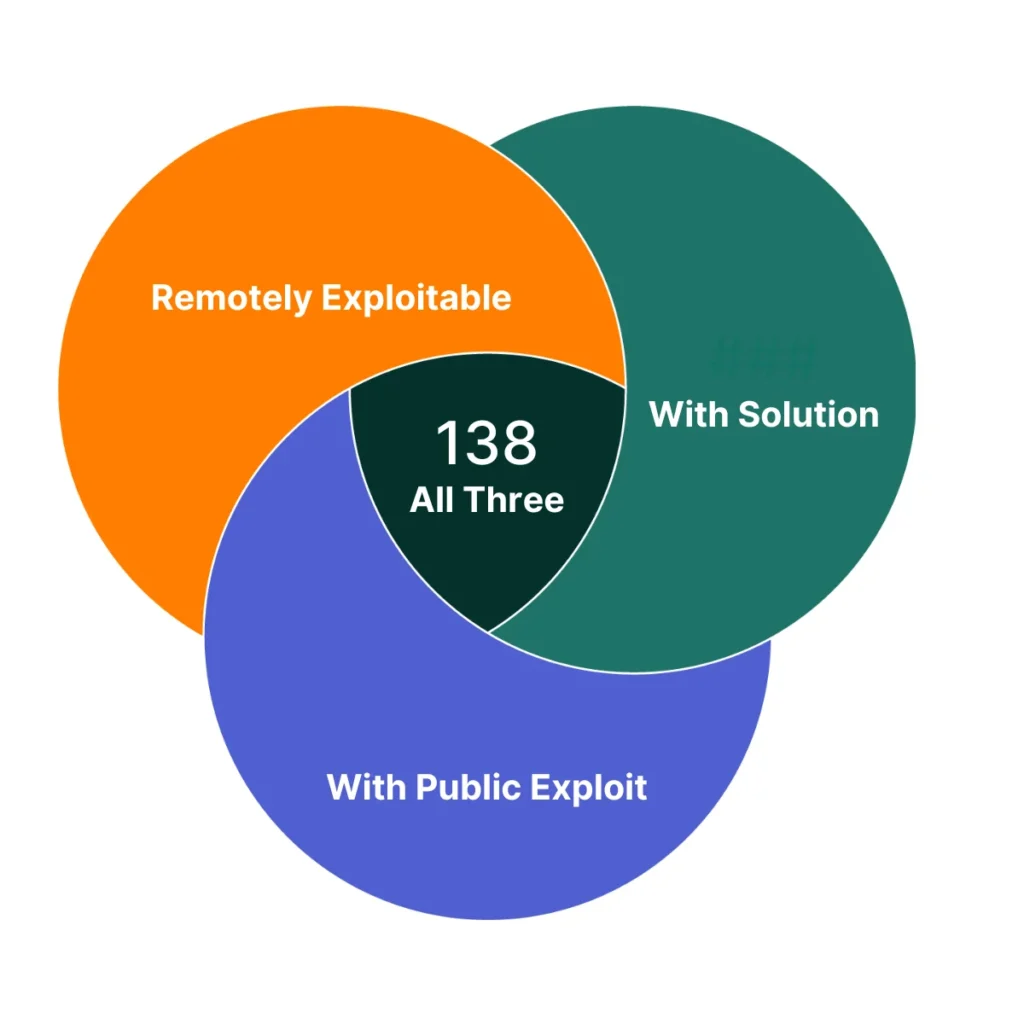

Flashpointが今週公開した脆弱性のうち、すぐに対処可能な脆弱性は138件を数えます。それぞれの脆弱性には解決策と公開済みのエクスプロイトが存在し、リモートで悪用できる状態になっています。だからこそ、これらの脆弱性は優先順位付けの取り組みを始める出発点として理想的なのです。

画像1:先週公開された脆弱性のうち、エクスプロイトがリリース済みで解決策もあり、なおかつリモートで悪用可能な欠陥の数(画像入手元:Flashpoint)

さらに詳しく調査 – 緊急性の高い脆弱性

Flashpointが先週公開した脆弱性のうち、今週の脆弱性分析・優先順位付けに関するウィークリーレポートでは以下の5件が取り上げられています。その根拠は次の通りです。

- 広く使用されている製品に存在し、企業に影響を及ぼす可能性がある

- 実際に悪用されている、あるいはエクスプロイトが利用可能

- システム全体が侵害される可能性がある

- ネットワークを介して単体で、あるいはほかの脆弱性と組み合わせて悪用される可能性がある

- 対処するための解決策がある

さらに、これらの脆弱性はすべて簡単に発見できるため、ただちに調査して修正する必要があります。

これらの脆弱性にプロアクティブな姿勢で対処し、公開済みのソースにとどまらない包括的なカバレッジを確保するために、Flashpointの脆弱性インテリジェンスをご活用ください。ITやOT、IoT、CoT、さらにオープンソースのライブラリと依存関係を網羅する包括的なカバレッジを提供するFlashpointは、NVDに含まれていない、あるいはCVE IDのない脆弱性を10万件以上カタログ化し、一般に利用可能なソースを超える包括的なカバレッジを確保しています。なお、NVDでカバーされていない脆弱性はCVE IDが割り当てられていないため、VulnDBのIDによって言及されます。

| CVE ID | 説明 | CVSS スコア(v2、v3、v4) | エクスプロイトのステータス | エクスプロイトの結果 | ランサムウェア攻撃で利用される可能性 | ソーシャルリスク評価 | 解決策の有無 |

| CVE-2025-32432 | Craft CMSのcontrollers/AssetsController.php内のAssetsController::actionGenerateTransform()関数におけるHandleパラメーターを介した入力値によるリモートコード実行 | 10.0 10.0 9.3 | 悪用されている | リモートコード実行 | 高 | 高 | あり |

| CVE-2025-24522 | Revolution PiのNode-REDサーバーの認証欠落によるリモートコマンド実行 | 10.0 10.0 10.0 | 公開されていない | リモートコード実行 | 高 | 低 | あり |

| CVE-2025-46348 | YesWikiの認証欠落によるリモートでのバックアップリクエストとアーカイブ作成 | 10.0 10.0 10.0 | 公開されている | 機微情報の開示 | 高 | 低 | あり |

| CVE-2025-43858 | YoutubeDLSharpのYoutubeDLSharp/YoutubeDLProcess.csのRunAsync()関数において入力値が適切に検証されないことで生じる任意のOSコマンド実行 | 10.0 10.0 9.0 | 公開されている | 任意のOSコマンド実行 | 高 | 低 | あり |

| CVE-2025-32444 | vLLMのdistributed/kv_transfer/kv_pipe/mooncake_pipe[.]py内のwait_for_ack()関数においてパケットが安全でない方法でデシリアライズされて生じるリモートコード実行 | 10.0 10.0 10.0 | 公開されていない | リモートコード実行 | 高 | 低 | あり |

評価:2025年5月6日時点

注:脆弱性の深刻度を表すスコアは、新たな情報が反映されたことで変動する可能性があります。Flashpointでは最新かつ関連性の高い入手可能な情報を使って脆弱性データベースを維持しています。より多くの脆弱性に関するメタデータを確認し、最新の情報を入手するにはログインしてください。

CVSSスコア:当社アナリストは入手可能な新しい情報を基に、NVDが評価したCVSSスコアを計算し、必要に応じて調整しています。

ソーシャルリスク評価:Flashpointでは脆弱性がソーシャルメディアでどの程度注目されているかを推定し、評価しています。言及や議論が増えるとソーシャルリスク評価も上がり、悪用される可能性が高くなります。この評価には投稿量や投稿者などの要素が考慮されており、脆弱性の関連性が低くなれば評価は下がります。

ランサムウェア攻撃で利用される可能性:この評価では、ある脆弱性とランサムウェア攻撃での使用が確認された脆弱性との類似性を推定します。当社が脆弱性に関する新たな情報(悪用方法、影響を受けるテクノロジーなど)を入手し、さらにランサムウェア攻撃に使われる脆弱性が追加で発見されると、この評価も変動することがあります。

Flashpoint Igniteでは各要素が視認性の高いレイアウトにまとめられており、例えばCVE-2025-32432の脆弱性に関するレコードは以下のような形で参照することができます。

このレコードでは影響を受ける製品のバージョン、MITRE ATT&CKのマッピング、アナリストのメモ、解決策の説明、分類、脆弱性のタイムラインとエクスポージャー指標、エクスプロイトに関する参考情報など追加のメタデータが提供されています。

注目すべき脆弱性に対するアナリストのコメント

ここでは、組織が危険にさらされた際に重点的に対応すべき脆弱性について、すでに話題に上がった5つの脆弱性を例にFlashpointのアナリストが説明します。

CVE-2025-32432

Craft CMSのcontrollers/AssetsController.php内のAssetsController::actionGenerateTransform()関数内に脆弱性が存在し、これは「handle」パラメーターを介した入力値が適切に検証されていない場合に発生します。特別に細工したリクエストを/index.php?p=actions/assets/generate-transformに送信することで、リモート攻撃者は任意のコード実行が可能になります。2025年2月14日現在、この脆弱性を悪用した事例の報告があり、Yiiフレームワークの脆弱性(VulnDB 361461/CVE-2024-58136)と組み合わせて攻撃されています。

CVE-2025-24522

Revolution PiにはNode-REDサーバー内に脆弱性が存在します。この脆弱性は認証メカニズムが適切に実装されていないことで引き起こされ、リモート攻撃者が任意のコマンドを実行できます。

CVE-2025-46348

これはYesWikiに存在する脆弱性で、サイトのバックアップの開始リクエストに対する認証メカニズムが適切に実装されていないことで引き起こされます。リモート攻撃者はアーカイブの作成・ダウンロードを行えるため、大量のアーカイブでファイルシステムを圧迫したり、機微情報を流出したりすることができます。

CVE-2025-43858

YoutubeDLSharpには、YoutubeDLSharp/YoutubeDLProcess.csのRunAsync()関数内に脆弱性が存在します。この問題は入力値が適切に検証されないことで発生し、コンテキスト依存の攻撃者が任意のOSコマンドを実行できる可能性があります。これはライブラリ/フレームワークの脆弱性です。このコードはさまざまなソフトウェアで使用されており、いくつもの形で問題が顕在化する可能性があります。この脆弱性がローカルアクセスを必要とする、あるいはリモートで悪用される可能性があるかどうかは、実装によって異なります。この脆弱性は Windows OSにのみ影響します。

CVE-2025-32444

vLLMのdistributed/kv_transfer/kv_pipe/mooncake_pipe[.]py内のwait_for_ack()関数内に存在する脆弱性です。この脆弱性はpickle.loads()を用いてパケットが安全でない方法でデシリアライズされた場合に発生し、リモートの攻撃者が任意のコードを実行できる可能性があります。この問題はmooncake統合を使用しているvLLMインスタンスに影響を与えます。これはライブラリ/フレームワークの脆弱性です。このコードはさまざまなソフトウェアで使用されており、いくつもの形で問題が顕在化する可能性があります。

Flashpoint, VulnDBについて

Flashpointは、Deep & DarkWeb(DDW)に特化した検索・分析ツールです。ダークウェブ等の不法コミュニティで、どのようなPoCやエクスプロイトが議論・取引されているか等をモニタリングできます。また、Flashpointの一機能として利用できるVulnDBは、CVE/NVDデータベースにない脆弱性情報や各脆弱性のメタデータを豊富に含んだ脆弱性データベースです。

日本でのFlashpointに関するお問い合わせは、弊社マキナレコードにて承っております。

また、マキナレコードではFlashpointの運用をお客様に代わって行う「マネージドインテリジェンスサービス(MIS)」も提供しております。