近年のサイバーセキュリティにおいては、攻撃や異常が検知されてから対応を開始する「リアクティブ」なセキュリティだけでなく、攻撃を発生前の段階で予防できるよう先手を打った対策を行う「プロアクティブ」なアプローチも併せて取り入れることが求められるようになっています。

本記事では、従来のリアクティブな対策の限界や課題に触れた上で、プロアクティブなセキュリティ対策とは具体的にどのようなもので、攻撃の前兆がどこに現れるのかを解説します。また、プロアクティブなセキュリティを実践するための3つのアプローチについても紹介します。

- リアクティブな対策の特徴

- リアクティブな対策の課題

- 脆弱性のトレンド

- 攻撃インフラの構築

- アンダーグラウンドマーケットプレイスの動向

- ハッカーコミュニティにおける議論

- セキュリティ研究者の発信

- 地政学的動向

プロアクティブなセキュリティを実践するための3つのアプローチ

- サイバーインテリジェンスの活用による前兆の把握

- インテリジェンスに基づく脅威ハンティング

- ゼロトラストによるリスクの最小化

- プロアクティブなセキュリティを助けるその他のアプローチ

「プロアクティブ」なサイバーセキュリティ対策とは?

「プロアクティブ(proactive)」とは、 「先を見越した」や「積極的な」といった意味合いを持つ言葉です。

プロアクティブなセキュリティとは文字通り、すでに知られている脅威だけでなく、今後悪用され得る脆弱性や攻撃者の動向を把握し、攻撃やインシデントが発生する前の段階から先回りして対策を行うという戦略的なアプローチです。これにより、リスクや影響をできる限り最小化することを目指します。

一方で、ファイアウォールやEDR、SIEMなどを用いた対策の多くは、攻撃の発生や侵入を検知した後の対応を中心とする「リアクティブ(受動的/事後対応的)」な側面が強いセキュリティです。もちろん、組織の情報資産を守る上ではこうした対策も欠かせませんが、それだけでは攻撃の準備段階まで見越した備えを行うには不十分です。

今後を予測して先手を打ったプロアクティブな対策を行うためには、最新の脅威トレンドを把握したり、脆弱性に関する新しい情報をいち早く入手したり、また攻撃の「前兆」となり得るその他の指標を得られるよう、積極的に情報収集やモニタリングを行うことが必要になります。このような取り組みは、一般的に「サイバーインテリジェンス」や「脅威インテリジェンス」とも呼ばれています。

<プロアクティブなセキュリティ施策の具体例>

- 特定のランサムウェアグループまたは攻撃キャンペーンの標的となっている業界や、主流となっている手法(TTP)を把握し、自組織への関連性を評価した上で防御策の優先順位を見直す

- PoCエクスプロイトが公開されている脆弱性や、ハッキングフォーラムで悪用方法が議論されている脆弱性へのパッチ適用を優先的に行う

- 自社ブランドに類似したドメインが登録されないかモニタリングし、検出した場合は当該ドメインの調査や顧客への影響の評価、場合によってはテイクダウン要請などの措置を講じる

- ダークウェブなどの不法コミュニティで、自社や委託先の従業員の認証情報が出回っていないかを継続的に監視する

など

「プロアクティブ」と「リアクティブ」の違い

とはいえ前述のように、リアクティブな対策もセキュリティにおいて不可欠な要素であることは事実です。ではなぜ、リアクティブだけでは不十分なのでしょうか?リアクティブなセキュリティの特徴と課題を踏まえて掘り下げていきましょう。

リアクティブなセキュリティの特徴

リアクティブなセキュリティ対策は、その多くが「攻撃の発生」や「侵入後の挙動」に焦点を当てたものになっています。つまり、何らかの異常や攻撃が確認された後にそれを遮断し、必要な対応を行うというアプローチです。

従来のリアクティブな対策の代表例としては、自社ネットワークとインターネットの境界にファイアウォールを設置し、外部からの不正通信を遮断する「境界型セキュリティ」が挙げられます。一方で近年では、EDRやSIEM、IDS/IPSといったソリューションも広く導入されており、侵入後の挙動検知やログ分析を通じて被害の拡大を防ぐ取り組みが行われるようになっています。

こうしたリアクティブなセキュリティには、次のような特徴があります。

- 攻撃の発生や侵入を前提にしたアプローチである

- ログやアラートに基づいて対応が開始される

- 過去に分析されたマルウェアの情報や不審な通信のパターンなど、既に知られている情報をもとに攻撃を見つける仕組みである

- 誤検知や偽陽性が多いなど検知の精度が低い場合、担当者の負担が大きくなったり、真に危険な脅威への対応が遅れたりする恐れがある

- 異常や攻撃にどれだけ早く気づき、対応できるかで被害の大きさが左右される

など

リアクティブな対策の課題

リアクティブなセキュリティ対策は、企業の情報資産を守る上で欠かすことのできない要素です。しかし一方で、以下のような課題も抱えています。

- 異常や攻撃が確認されてから対応が始まるため、検知が遅くなると攻撃者に一定の行動時間を与えてしまう恐れがある

- 既知のマルウェア情報や攻撃パターン・シグネチャをもとに検知を行うため、まだ知られていない新たな手法への対応は遅れる場合がある

- アラートが大量発生したり、誤検知が多かったりすると、担当者の負担が大きくなる

- 攻撃者が攻撃の準備段階で行う活動(例:脆弱性やターゲット企業に関する情報収集、ハッキングツールの用意、インフラの準備など)は、自社ネットワークの外側で行われることが多く、通常の監視では把握しにくい

このように、リアクティブな対策は既存の攻撃パターンに対して有効である一方、攻撃準備段階の挙動や新しい攻撃手法の登場を事前に把握するのは難しいという課題があります。これを踏まえると、攻撃が実行される前の兆候に目を向けるプロアクティブなセキュリティも併せて実践することが重要であると言えます。

攻撃の前兆はどこに現れる?

では、今後攻撃が実行される可能性を示す「前兆」を把握するためにはどうすればいいのでしょうか?

攻撃の前兆となり得る情報は、主に以下のような場所に現れます。これらを継続的にモニタリングし、集めた情報をもとに自社への影響やリスクを分析することで、攻撃が実行される前の段階で先手を打って必要な対策を講じることができるようになります。

<攻撃の前兆が観測され得る領域>

- 脆弱性のトレンド

- 攻撃インフラの構築

- アンダーグラウンドマーケットプレイスの動向

- ハッキングフォーラムの議論

- セキュリティ研究者の発信

- 地政学的動向

それぞれ、順に掘り下げていきましょう。

脆弱性のトレンド

脆弱性に関する動向は、攻撃の前兆の1つになる場合があります。

例えば、特定の脆弱性(仮に「CVE-20XX-XXXXX」)に関して、「攻撃での悪用が確認された」というニュースが報じられたとします。悪用されているという事実は、「その脆弱性を理解し、悪用を実行に移すスキルやリソースを持つ攻撃者」がすでに存在していることを示しています。したがって、自社で当該製品を利用している場合は、悪用事例が確認されていないその他の脆弱性よりもCVE-20XX-XXXXへの対応を優先すべきであるという判断に役立てることができます。

また、ある脆弱性に関する「PoC(概念実証)エクスプロイトが公開された/されている」という情報も重要です。これは、脅威アクターがそのPoCエクスプロイトを利用すれば、比較的容易に当該脆弱性を悪用できるようになるためです。悪用の難易度が下がるということは、悪用が実行に移される可能性も高くなることを意味します。

さらに、PoCは出回っていなかったとしても、技術的な詳細情報が公開されていたり、ハッキングカンファレンスで悪用方法の実演が行われていたりすると、脅威アクターがそれを参考に実際の攻撃で脆弱性を悪用する可能性があります。

加えて、「脆弱性公開後にインターネットスキャンが急増した」などの事実も重要な前兆となり得ます。これは、攻撃者が特定製品の脆弱性に注目し、悪用可能なインスタンスを探索していることを意味するためです。

こうした情報を継続的に把握し、自社の状況も踏まえて影響を分析することで、リスクの高い脆弱性に優先的に対処できるようになります。

具体的な情報源の例

- 米CISAのKEVカタログ(悪用が確認済みの脆弱性カタログ)

- NVD(National Vulnerability Database)

- JVN iPedia(脆弱性対策情報データベース)

- セキュリティベンダーの脆弱性レポート

- GitHub上のPoCエクスプロイト

- セキュリティカンファレンスの発表(Black Hat、DEF CONなど)

など

攻撃インフラの構築

脆弱性の動向に加え、脅威アクターが利用する攻撃用インフラの準備状況なども、重要な前兆となり得ます。

脅威アクターらは、攻撃を実行に移す前に、攻撃に利用するインフラを前もって準備することがあります。例えば、フィッシングサイト用のドメインを新たに登録したり、マルウェア配布やC2通信に利用するサーバーを構築したりといった活動がこれに該当します。

このようなインフラの準備作業は多くの場合インターネット上で行われるため、ドメイン登録の動向や証明書の発行状況、新規に公開されたサーバーなどの情報からその兆候を把握できる場合があります。特に、自社ブランドに類似したドメインが登録されている場合には、フィッシング攻撃などに利用される可能性もあるため注意が必要です。

こうした攻撃インフラの準備状況を継続的にモニタリングすることで、攻撃が実行される前の段階でリスクを把握できる可能性があります。

ただし、攻撃者が必ずしも独自の攻撃インフラを構築するとは限りません。Cobalt StrikeやMetasploitなどの正規のペネトレーションテストツールがC2として悪用されたり、Telegramのボット機能やクラウドサービスが通信チャネルとして利用されたりするケースも報告されています。このような場合、インフラの動向だけでは攻撃準備の兆候を把握することが難しくなるため、脆弱性トレンドや攻撃者コミュニティの動向など、複数の情報源を組み合わせて分析を行うことが重要になります。

具体的な情報源の例

- ドメイン登録情報(WHOIS、パッシブDNSデータベース)

- 証明書ログ(Certificate Transparencyログ)

- インターネットスキャンデータ(Shodan、Censys、ZoomEyeなど)

- マルウェア解析サービス(VirusTotal、ANY.RUNなど)

- セキュリティ研究者によるインフラ分析レポート

- DNSやC2インフラの観測レポート(Silent Pushなど)

アンダーグラウンドマーケットプレイスの動向

攻撃の前兆は、アンダーグラウンドマーケットプレイスの動向にも現れることがあります。これらのコミュニティでは、攻撃に利用可能なハッキングツールやマルウェア、脆弱性のエクスプロイトなどのほか、企業から盗み出された情報や、企業ネットワークへのアクセス権、従業員アカウントの認証情報などが売買されている場合があります。

こうした市場では、例えば、「初期アクセスブローカー」と呼ばれる業者が企業のVPNやRDPへのアクセス権を販売していることが知られています。攻撃者はこうした業者から既に侵害済みの企業環境へのアクセスを購入し、その後のランサムウェア攻撃やデータ窃取攻撃などに利用することがあります。

また、情報窃取型マルウェア(スティーラー)によって収集された認証情報が大量に出回る様子や、「企業から盗んだ」とされる営業秘密や顧客情報などのデータベースが売りに出される様子も度々観測されています。

このようなアンダーグラウンド市場の動向を注視しておけば、自社や委託先、子会社などに関連するやり取りがあった場合に迅速な対応を行える可能性があります。例えば、日々のモニタリングにより自社従業員の認証情報が流通していることを早期に発見できれば、この認証情報が実際の攻撃で悪用される前の段階で、パスワードのリセットやアカウントの保護強化といった措置を講じられる可能性が高まります。

なお、近年では、こうした取引がダークウェブ上のマーケットだけでなく、Telegramなどのメッセージングプラットフォーム上で行われるケースも増えています。

具体的な情報源の例

- ダークウェブマーケットプレイス

- ハッキングフォーラム

- Telegram上のマーケットチャンネル

- Discordのサイバー犯罪コミュニティ

- 初期アクセスブローカー(IAB)の広告

- 盗難認証情報(スティーラーログ)のマーケット

- マルウェア販売サイト

など

ハッカーコミュニティにおける議論

アンダーグラウンドマーケットプレイスに加えて、ハッキングフォーラムやTelegram、Discordなどのオンラインコミュニティも、攻撃の前兆を把握する上で重要な情報源となる場合があります。

こうしたプラットフォーム上では、ハッカー同士が様々な話題についてやり取りしています。これにはスポーツやビデオゲームなどの無害なテーマに関するものもあれば、脆弱性の悪用方法や攻撃手法、攻撃ツールの使い方などが論じられることもあります。こうした会話は、うまく利用すれば攻撃者がどのような手法に関心を持っているのか、どのような攻撃活動が準備されているのかといった動向を把握するための材料となる可能性があります。

例えば、ハッカーコミュニティにおいて特定のCVE識別子への言及数が急増した場合、これはこの脆弱性に対する脅威アクターたちの関心が一気に高まっていることを意味しているかもしれません。そしてこうしたアクターの中からは、実際にその脆弱性を悪用しようと試みる者が出てくることもあり得ます。

また、マルウェアなどのハッキングツールもハッカーたちの議論の対象となることがあります。ある研究によれば、ハッキングツールがまずオンラインコミュニティで共有・議論され、その後に組織的なサイバー犯罪グループや国家支援型アクターによる大規模なサイバー攻撃で展開されたというケースは多々観測されているそうです。この研究では、脅威に関連する情報がセキュリティレポートやニュース記事よりも先にハッカーコミュニティ上で言及されているケースが少なくないことも報告されています。

これを踏まえると、このようなコミュニティの動向を継続的にモニタリングすることで、攻撃者の関心や攻撃手法の変化を把握できる可能性があると言えます。またそこから得られた知見は、自社のセキュリティ対策の見直しに役立てることが可能です。

具体的な情報源の例

- ハッキングフォーラム

- ダークウェブ上の掲示板

- Telegramのハッカーコミュニティ

- Discordサーバー

など

※ダークウェブなどのハッカーコミュニティやアンダーグラウンドマーケットについては、こちらの記事もご覧ください:

セキュリティ研究者の発信

攻撃者側の発信だけでなく、セキュリティ研究者や脅威インテリジェンスチームによる情報発信も、攻撃の前兆を把握するための重要な情報源になり得ます。

研究者らは、新しいマルウェアの分析結果や新たに発見された攻撃キャンペーン、脆弱性の悪用状況などをブログ記事やSNS、カンファレンスなどで共有することがあります。特にXやMastodon、BlueSky、LinkedInといったSNSでは、ブログ記事や長文のレポートと比べてより新鮮な情報が素早く公表されやすい傾向にあります。

例えば、XなどのSNSでは度々、研究者らが自らの発見した不審なインフラのIPアドレスを共有したり、脆弱性のPoCを投稿したりしています。また、フィッシングやマルウェアに関する注意喚起や、ランサムウェアグループのリークサイトに新たな被害組織が追加されたという情報が、速報的に共有されることもあります。

一方でセキュリティベンダーや脅威インテリジェンスチームによるブログ記事やレポート記事では、攻撃キャンペーンやマルウェアに関するより詳細な技術的情報やIoCが提供されやすい傾向にあります。またGitHubでは、研究者によって脆弱性のPoCエクスプロイトが共有されることがあります。

こうした発信を常に注視しておけば、自社にとってリスクとなり得る脅威に関する情報をいち早く入手し、それを基に実際の攻撃が発生する前の段階で措置を講じられる可能性があります。

具体的な情報源の例

- X(旧Twitter)

- Mastodon

- BlueSky

- 研究者のブログ

- セキュリティベンダーやインテリジェンスチームの技術ブログ

- GitHub(PoCエクスプロイトやツール)

- セキュリティカンファレンスの講演

など

地政学的動向

攻撃の前兆は、国際情勢や政治的な緊張の高まりといった地政学的な動向からも窺い知れることがあります。国家間の対立や軍事衝突、外交関係の悪化などの事態が発生した場合、それに関連する国家支援型アクターやハクティビストグループなどによるサイバー攻撃が活発化することがあるためです。

例えば、A国とB国の間で軍事的な緊張が高まったり実際に紛争が勃発した場合、互いへの物理的攻撃だけでなく、サイバー攻撃も実施される可能性があります。こうしたサイバー空間の争いにおいては、A国・B国の政府機関や企業はもちろんのこと、それぞれの同盟国や関連組織も攻撃の対象となる恐れがあります。実際に、国際紛争や政治的対立を背景として、DDoS攻撃やWebサイト改ざん、スパイ行為を目的とした情報窃取などの活動が行われるケースが報告されています。

したがって、どのような地政学的事象が発生した場合に自社が属する国や地域、あるいは関係する産業が攻撃の対象となる可能性があるのかを、あらかじめ想定しておくことが重要になります。また、併せて地政学的動向を継続的にモニタリングしておくことにより、実際にサイバー攻撃が行われる前の段階でリスクを認識し、必要な対策を検討できるようになります。

具体的な情報源の例

- 国際ニュースメディア

- 政府や国際機関の声明

- 現地メディア

- SNS投稿(Xなど)

- 地政学リスク分析レポート(シンクタンクや研究機関など)

- 国家型アクターによるサイバー活動の分析レポート

など

※地政学的事象がサイバー空間に及ぼす影響について、さらに詳しくはこちらのレポートもご覧ください:『デジタル時代における世界の紛争』

プロアクティブなセキュリティを実践するための3つのアプローチ

このように、サイバー攻撃の前兆はさまざまな場所に現れる可能性があります。脆弱性の動向や攻撃インフラの準備状況、アンダーグラウンドコミュニティでの活動、研究者による分析や注意喚起、さらには地政学的な動向など、複数の情報源を組み合わせて継続的にモニタリングし、自社に及び得る影響を把握することが重要です。

では、こうした攻撃の前兆を捉え、実際の対策に活かすためにはどうすればいいのでしょうか?ここでは、プロアクティブなセキュリティを実践するための3つのアプローチを紹介します。

- サイバーインテリジェンスの活用

- 脅威ハンティングの実施

- ゼロトラストの導入

サイバーインテリジェンスの活用による前兆の把握

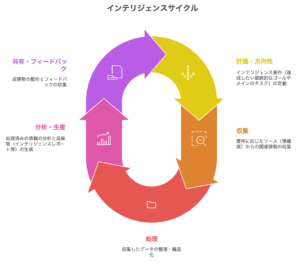

プロアクティブなセキュリティの軸となるのが、サイバーインテリジェンス(「脅威インテリジェンス」とも)です。サイバーインテリジェンスとは、冒頭でも触れた通り、さまざまな情報源からデータ・情報を集め、分析・評価してレポートなどの成果物としてまとめ、その内容をセキュリティ上の意思決定に役立てる取り組みを指します。レポートなどの成果物自体も、「インテリジェンス」と呼ばれます。

サイバーインテリジェンスの大まかな流れは以下の通りです。「計画・方向性」のステップで要件を定義するところから始め、自社にとって意味のある脅威情報を収集・整理してインテリジェンスレポートなどにまとめ、関係者へ共有してセキュリティ対策などに関わる意思決定に役立てます。

<サイバーインテリジェンスの大まかな流れ=「インテリジェンスサイクル」>

このように、インテリジェンスの取り組みを通じて前章で言及したような攻撃の前兆が現われ得る領域から継続的にデータ・情報を収集・分析することが、攻撃者の動向や自社に関わるリスクを早期に把握することにつながります。これにより、実際の攻撃が発生する前の段階で対策を検討できるようになります。

なお、インテリジェンスにおいては、先ほど紹介したような攻撃の前兆となり得る手がかりだけでなく、攻撃者の手法やサイバー脅威情勢全体のトレンド、サイバーセキュリティに関わる法規制など、幅広い情報を集めることも重要です。インテリジェンスの詳しい解説については、以下の記事もご覧ください。

インテリジェンスに基づく脅威ハンティング

インテリジェンスを踏まえて先を見越した対策を検討することに加えて重要なのが、インテリジェンスに基づく脅威ハンティングです。

脅威ハンティングとは、従来のセキュリティ対策をくぐり抜ける可能性のある潜在的な脅威を特定し、無力化するためのプロアクティブなセキュリティ戦略のことを指します。

既存のセキュリティツールやSOCチームも、一般的なマルウェアなど、大半の脅威は検知することが可能です。一方で回避性能に優れた高度な脅威は検知できない場合があり、そうなるとアラートが発出されないためインシデント対応を開始することもできません。

脅威ハンティングでは、インテリジェンスにより得られたIoC情報や、攻撃者の行動・手法・目標などに関する知見、また異常な挙動などを基に、既存のセキュリティの目を免れた「隠れた脅威」がないかを探します。アラートを待つのではなく、「脅威がすでに自社ネットワークへ侵入しているかもしれない」という仮定のもと、SIEMやSOARなどの自動化されたシステムを使って、あるいは手動で、プロアクティブに「ハンティング」を実施します。そして脅威が見つかった場合には早急に対応を開始し、被害の最小化を試みます。

脅威ハンティングは、インテリジェンスによって得られた知見を実際の運用に反映させる重要な手段であり、プロアクティブなセキュリティ対策を実践する上で欠かせないアプローチの1つです。

ゼロトラストによるリスクの最小化

プロアクティブなセキュリティにおいてもう1つ重要となるのが、「攻撃を完全に防ぐことは難しい」という前提を念頭に置くことです。サイバーインテリジェンスによって攻撃の前兆を把握したり、脅威ハンティングによって不審な活動を早期に発見したりすることは有効ですが、それでもすべての攻撃を事前に察知してブロックできるとは限りません。

そこで、「ゼロトラスト」という考え方を取り入れることが大切になります。ゼロトラストとは、社内ネットワークや社内ユーザーであれば「安全」であると自動的に信頼するのではなく、すべてのアクセスを都度検証することを前提としたセキュリティモデルです。例えば、一見すると安全と思われる従業員のPCであっても、マルウェアに感染している場合には企業ネットワークにとって脅威となります。また従業員のユーザーアカウントであっても、フィッシングなどの手段を通じて攻撃者に乗っ取られている場合には安全とは言えません。

このように、安全であるはずの「内部」にも脅威が侵入しているかもしれないという前提のもと、「データや情報資産などへのアクセスがリクエストされたら、その都度リクエストを確認・検証し、安全性が認められた場合にのみアクセスを許可する」ことがゼロトラストの基本となります。

もう少し具体的には、ユーザーやデバイスの認証を強化することに加え、アクセス権限を必要最小限にしたり、ネットワークを細かく分割したりすることで、仮に攻撃者がシステムの一部に侵入した場合でも、被害が組織全体に広がるのを防ぐことを目指します。

このように、サイバーインテリジェンスによる前兆の把握や脅威ハンティングによる異変の早期発見と併せて、万が一侵入されたとしても被害拡大を防げるような仕組みを整備しておくことで、より実効性の高いプロアクティブなセキュリティを実現することができます。

プロアクティブなセキュリティを助けるその他のアプローチ

プロアクティブなセキュリティを実現するためには、サイバーインテリジェンスの活用や脅威ハンティング、ゼロトラストの導入といった取り組みに加えて、以下のようなアプローチも組み合わせることが重要です。

セキュリティ診断

脆弱性診断やペネトレーションテスト、レッドチーム演習といった診断やテストを実施し、自社システムに存在する弱点を攻撃者の視点で検証することが有効です。こうした診断やテストを定期的に実施することで、実際の攻撃に悪用される前の段階で脆弱性や設定ミスなどの問題を発見し、対処することができます。

従業員教育やトレーニング

また、従業員に対するセキュリティ教育もプロアクティブなセキュリティを実現するために欠かせない要素です。すでに知られている基本的な脅威や攻撃手口について周知することももちろん大切ですが、日々新たな攻撃手法が登場していることを踏まえれば、それだけで十分とは言えません。

「知っていれば防げたのに」と後になって後悔する事態を防ぐために有効なのが、従業員教育へのサイバーインテリジェンスの活用です。インテリジェンスを通じて現在どのようなフィッシング手法やソーシャルエンジニアリングが利用されているのかを把握し、そうした情報をもとに、最新の攻撃手法を反映した教育内容を準備したり、実際の手口を想定したトレーニングを実施したりすることで、自社における「人的な弱点」を最小化することができます。

このように、さまざまなアプローチを組み合わせることで、攻撃の前兆の把握、侵入の早期発見、被害拡大の防止、自社の弱点の把握と対策、人的セキュリティの強化など、複数の側面から防御力を高めることができます。

最後に

サイバー攻撃は日々進化している上、近年ではAIが攻撃者に活用されるケースも報告されています。また、不安定な国際情勢が続く中、地政学的事情を背景とするサイバー攻撃の脅威にも備えざるを得なくなっています。

このような状況においては、攻撃が実際に発生してから対応する「リアクティブ」な対策だけで十分にリスクを抑えられるとは言い切れません。リアクティブな対策と併せて、攻撃の前兆となり得るさまざまな情報を継続的に収集・分析し、それをもとに先手を打って対策を講じていく「プロアクティブ」なセキュリティを取り入れることが重要です。

ただ、企業の規模やリソースによっては、攻撃の前兆となり得る情報を継続的に収集・分析することは難しいかもしれません。見るべき情報源および情報量は膨大になり得る上、ダークウェブなどのアンダーグラウンドコミュニティへのアクセスはリスクを伴う場合があります。また、集めた情報の分析には、専門的な知識やノウハウが必要になることも少なくありません。

こうした企業にとっては、外部のサイバーインテリジェンスサービスの活用も有効な選択肢となります。株式会社マキナレコードでは、ダークウェブ調査ツールやOSINT用ツールなど多様なインテリジェンスツールをご紹介可能なほか、お客様に代わってインテリジェンスレポート作成を行う「マネージド・インテリジェンス(MIS)」のサービスも提供しています。詳しくは弊社ホームページをご覧いただくか、以下のバナーよりお気軽に資料をご請求ください。

Writer

2015年に上智大学卒業後、ベンチャー企業に入社。2018年にオーストラリアへ語学留学し、大手グローバル電機メーカーでの勤務を経験した後、フリーランスで英日翻訳業をスタート。2021年からはマキナレコードにて翻訳業務や特集記事の作成を担当。情報セキュリティやセキュリティ認証などに関するさまざまな話題を、「誰が読んでもわかりやすい文章」で解説することを目指し、記事執筆に取り組んでいる。

-e1660089457611.jpg)