本稿では、フィッシング・アズ・ア・サービス(PhaaS)がどのようにして組織的なサイバー犯罪エコシステムへ発展し、脅威アクター同士がインフラ・配信・収益化の分野でどう協力しているのか、そしてこのようなモデルが世界規模の金融詐欺をなぜ助長し続けているのかを解説します。

*本記事は、弊社マキナレコードが提携する米Flashpoint社のブログ記事(2026年4月10日付)を翻訳したものです。

フィッシングはもはや独立した戦術ではなく、サービス提供型のエコシステムへと発展しました。インフラや配信、認証情報の収集、収益化に至るまで、攻撃サイクルの各要素はそれぞれを専門に担当するアクターが提供するようになっています。

Flashpointのアナリストはパートナーの金融機関と協力し、正規のソフトウェアプラットフォームで一般的に見られるレベルの連携と専門性をもって運営されているPhaaSが増えていることを確認しました。これらのエコシステムは、フィッシングキット開発者、インフラプロバイダー、スパム配信サービス、そして金銭目的の犯罪者を、単一のスケーラブルな詐欺パイプラインに集約しています。

この変化により、サイバー犯罪者にとっての参入障壁が大幅に低下し、フィッシング攻撃の規模や効率性、成功率が高まっています。

- インフラやキットの開発

- SMS配信とスプーフィング

- 認証情報の収集とTelegramとの連携

フィッシングキットからサービス提供型詐欺エコシステムへ

PhaaSは初期のフィッシングキットから発展し、商業化、モジュール型ツール、運用上の拡張性に基づいた、本格的な「サービスとしてのサイバー犯罪」モデルへ進化を遂げました。

初期のフィッシング攻撃では、基本的なログインページとスクリプトをまとめたスタンドアロン型キットを使って認証情報を収集していました。その後、これらの機能が集約され、ホスティングやドメイン管理、キャンペーンツール、継続的なサポートを提供するサブスクリプション型のプラットフォームへと移行していきました。

最近のPhaaSプラットフォームは、正規のソフトウェア・アズ・ア・サービス(SaaS)プロバイダーと同様に、以下の仕組みで運営されています。

- サブスクリプション形式の価格設定モデル

- 大手ブランド・サービスに対応した既製のテンプレート

- 集約的な配信メカニズム(Eメール、SMS、QRコードフィッシング)

- キャンペーンの追跡や認証情報の収集を行うためのリアルタイムダッシュボード

このようなモデルの登場により、技術の低い脅威アクターでも高度なフィッシングを実行できるようになりました。フィッシングキットはわずか10米ドル(約1,500円)ほどで購入でき、大規模なキャンペーンを行うための完全版プラットフォームも比較的安価な月額料金で使用できます。

MFAバイパスとAIがフィッシング能力を刷新

企業や組織が多要素認証(MFA)を導入する中、PhaaSのオペレーターも適応を進めています。

最近のプラットフォームは中間者攻撃(AiTM)の手法に大きく依存するようになっており、リアルタイムでログインセッションを傍受するためにリバースプロキシインフラが使われています。これにより認証情報だけでなくMFAトークンやセッションクッキーも窃取できるため、従来の認証制御を効果的に回避できるのです。

同時に、AIによってフィッシングキャンペーンの規模拡大と効率化も推し進められています。

脅威アクターはAIを活用して以下の活動を行っています。

- 各地域に合わせた説得力のあるフィッシング用ルアーの作成

- ブランドのインターフェースを高い精度で複製

- 自動化したテストやイテレーションによるキャンペーンの最適化

MFAパイパスとAIによる自動化を組み合わせることで、フィッシングは量ではなく精度を重視するアクセスベクターへと変貌しました。

PhaaSパイプラインとエコシステムの運用方法

使用されるツールだけでなく、プロバイダー同士の連携も現代のフィッシング攻撃の特徴です。

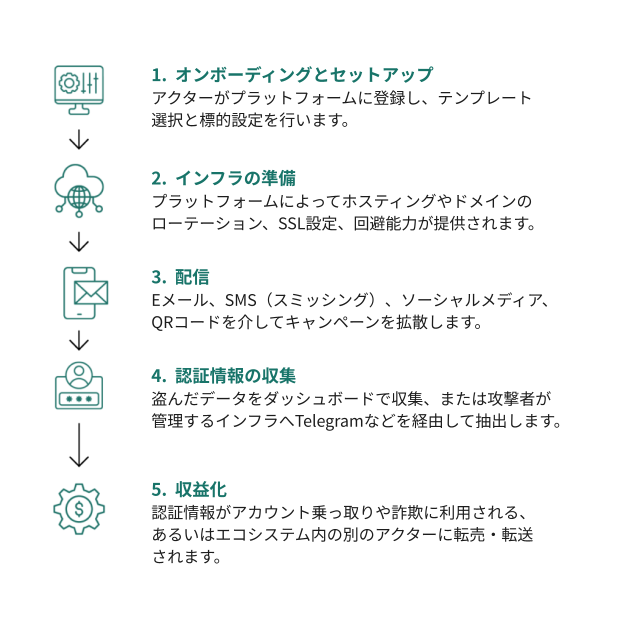

PhaaSのキャンペーンは通常、以下のようなサイクルで進みます。

このパイプラインは、攻撃サイクルの各段階をそれぞれ専門に担当するプロバイダーのネットワークによって支えられています。

インフラ・配信・抽出の分業化が加速

Flashpointの分析により、さまざまなアクターがエコシステムの異なる部分に関与している様子が明らかになりました。

インフラやキットの開発

フィッシングキット開発者は非常に高度なツールを提供しており、以下のようなものが確認されています。

- MFAバイパス用のリバースプロキシ(AiTM)機能

- 研究者の目から逃れるためのアンチボット対策

- 被害者とリアルタイムにやりとりができる「ライブパネル」

GhostFrameやRapid Pages、MUH Pro Adminといったプラットフォームは、これらのツールがどのように製品化され、大規模に流通しているのかを示す好例です。

SMS配信とスプーフィング

スミッシングは重要な配信ベクターになっています。

攻撃者は専用のSMSゲートウェイサービスを運用し、APIや一括アップロードを介して大量のメッセージを送りつけます。その一方で、SPFやDKIM、DMARCといった認証制御を回避するための高度ななりすまし技術を積極的に追求し、プロトコルレベルでフィッシングメールを正規のものに見せかけようとする脅威アクターもいます。

認証情報の収集とTelegramとの連携

認証情報の収集は自動化・一元化がさらに進んでいます。

多くの攻撃キャンペーンでは、盗んだ認証情報をTelegramのボットやチャンネルに直接送信し、被害者のデータにリアルタイムでアクセスできるようにしています。さらにこのインフラは、同じキャンペーンやエコシステムに参加するアクターによる迅速な規模の拡大と連携も可能にします。

認証情報窃取から収益化まで

PhaaSの最終目的は収益化です。

盗まれた認証情報はアカウント乗っ取り(ATO)に利用され、攻撃者は以下のことが可能になります。

- 金融口座へのアクセス

- 正規ユーザーのロックアウト

- 不正取引の開始

- さらなる詐欺の実行

FlashpointがSquirtleグループに関連する「JUN JUN」などの攻撃者について分析したところ、これらのアクターによるオペレーションは組織的な金融詐欺や資金洗浄にまで及んでいることが判明しています。

観測された活動では、フィッシングログ(「釣餌の材料」)の入手から始まり、価値の高い口座の標的化が行われるだけでなく、最終的に不正資金の再利用を目的とした税金詐欺やクレジットカード返済スキームなどの複雑な手口で資金洗浄を行うまでに至るような、段階的な発展が示されていました。

これはフィッシングがより広範な詐欺パイプラインへの入り口に過ぎないことを浮き彫りにしています。

脅威アクターの分散型エコシステム

PhaaSランドスケープをコントロールしているのは、単一のグループではなく、緩やかに連携したアクターやクラスターのネットワークです。

代表例として以下が挙げられます。

- Fluffy Spider:大規模なインフラの展開とドメイン生成に特化したグループ

- IVAN:SEOポイズニングや高度な回避技術を活用した、よりレベルが高く排他的なオペレーション

- Smishing Triad:グローバルなSMSフィッシングキャンペーンを実施する、高度に連携したグループ

- System Bot:認証情報収集とOTPバイパス機能を備えたモジュール式のフィッシングツールキット

これらのアクターは活動地域や使用言語が異なるものの、技術力と運用成熟度においては同じレベルと考えられています。

これらのグループの多くは、サポートチーム、アフィリエイトモデル、成果報酬型オペレーションなど、企業のような組織構造で運営されており、フィッシング詐欺の産業化に拍車をかけています。

法執行機関の圧力強化も完全制圧には至らず

Tycoon 2FAなどプラットフォームを狙ったオペレーションをはじめとする最近のテイクダウンは、防衛体制の官民連携が深まったことを示しています。

こうした取り組みによって以下の成果が得られています。

- インフラの無効化

- 脅威アクターの運用コスト増加

- インテリジェンス提供機関と法執行機関の連携強化

しかし、このような活動の基盤となるPhaaSの運用モデルは根絶できていません。

主要プラットフォームが解体されても、オペレーターは頻繁なリブランディングやインフラの移行、あるいはより小規模なサービスへの分割で対応しています。拡張性や低コスト性を備えたフィッシング機能に対する需要が、このエコシステムを支え続けているのです。

セキュリティチームにとっての意味

PhaaSは、単なる戦術から詐欺を産業化するエコシステムに進化しました。

フィッシングキットの開発者やインフラプロバイダー、そして金融詐欺グループ間の連携が強化されることにより、グローバル企業を標的とした大規模な認証情報窃盗とアカウント乗っ取りの勢いが今後も増すと、Flashpointは予測しています。

これは防御側にとって、ユーザーの意識向上と従来のアクセス制御だけでは効果的な対策にならないことを意味します。企業や組織は以下に留意しなければなりません。

- AiTMなどのMFAバイパス技術

- 迅速なインフラローテーションと回避策

- より広範な不法活動やアクセスブローカーのパイプラインとフィッシングの統合

PhaaSエコシステムから組織を守るために

インフラから配信、収益化に至るまで、フィッシングエコシステムの仕組みを理解することは、不正行為が発生する前に攻撃を食い止めるために欠かせません。

Flashpointが提供するインテリジェンスは、企業や組織がフィッシングキャンペーンを追跡し、新たな脅威アクターを特定するだけでなく、侵害された認証情報をリアルタイムで検出する際にも役立ちます。攻撃サイクル全体にわたる活動を相関分析することで、セキュリティチームはより的確に脅威を予測し、エスカレートする前に対応できます。

Flashpointのデモをお申し込みいただき、フィッシングおよび不正行為のエコシステムに対する実用的なインテリジェンスでセキュリティチームを支援する方法を確認してください。

日本でのFlashpointに関するお問い合わせは、弊社マキナレコードにて承っております。

また、マキナレコードではFlashpointの運用をお客様に代わって行う「マネージドインテリジェンスサービス(MIS)」も提供しております。

FlashpointやVulnDBについて詳しくは、以下のフォームからお問い合わせください。