医療情報を扱う事業者にとって、情報セキュリティ対策はもはや努力目標ではありません。

電子カルテのクラウド化や外部委託の拡大により、医療情報は医療機関の中だけで完結するものではなくなっています。

こうした状況を背景に、医療情報の安全管理について国が示している指針が、いわゆる3省2ガイドラインです。

厚生労働省、経済産業省、総務省が策定した2つのガイドラインを総称したもので、医療機関だけでなく、システムやクラウドサービスを提供する事業者にも広く関係します。

特に近年は、ランサムウェア被害の増加やクラウド利用の一般化を受けてガイドラインが相次いで改定されており、最新の内容を正しく理解しているかどうかが重要になっています。

本記事では、3省2ガイドラインの位置づけを押さえたうえで、最新版で変わった点を確認します。

さらに、事業者が実務で気をつけるポイントを具体的に解説します。

- 医療情報を守るために定められた国のルール

- なぜ3省2ガイドラインと呼ばれているのか

- 医療情報を取り巻く環境の変化

- クラウド化と外部委託が前提になった医療現場

- 【厚生労働省ガイドライン】第6.0版のポイント

- 【経産省・総務省ガイドライン】第2.0版のポイント

- サイバーセキュリティ対策が「努力義務」ではなくなっている理由

- チェックリストをどう実務に落とし込むか

- 対象となる事業者の範囲

- 医療機関との合意形成で求められること

- リスクアセスメントの基本

- 医療機関側を前提にしたリスク対応設計

- 医療業界を取り巻くサイバー脅威①:ランサムウェア

- 医療業界を取り巻くサイバー脅威②:不正アクセス・Web改ざん・メール悪用

- 医療業界を取り巻くサイバー脅威③:不注意やヒューマンエラー

- 医療業界を取り巻くサイバー脅威④:サードパーティリスク

- 医療業界を取り巻くサイバー脅威⑤:内部不正

- 自社だけで対応する場合の注意点

- 外部支援を活用するという選択肢

- なぜISMSやPマークの取得が推奨されているのか

- ガイドライン対応とISMSを分けて考えない理由

3省2ガイドラインとは?

3省2ガイドラインとは、医療情報を安全に取り扱うために国が示している指針の総称です。

対象は医療機関だけではありません。医療情報システムやクラウドサービスを提供する事業者、運用保守や業務受託など医療情報に関与する外部事業者にも関係します。

医療情報は機密性が高いだけでなく、止めないことも強く求められます。

そのため、ガイドラインに沿った体制と運用を用意できているかどうかが、実務上の前提になりつつあります。

医療情報を守るために定められた国のルール

3省2ガイドラインは、医療情報を扱う現場で起きやすい事故や不正アクセスを前提に、守るべき考え方と運用の要点を示したものです。

ここで扱う医療情報には個人情報が含まれ、漏えいすれば重大な影響が出ます。

また、電子カルテなど医療を扱うシステムは人命に直結するため、停止などは許されません。

そのため、医療機関とサービス提供事業者の双方に対して、体制、運用、委託先管理、説明と合意の取り方まで含めて求める内容になっています。

なぜ3省2ガイドラインと呼ばれているのか

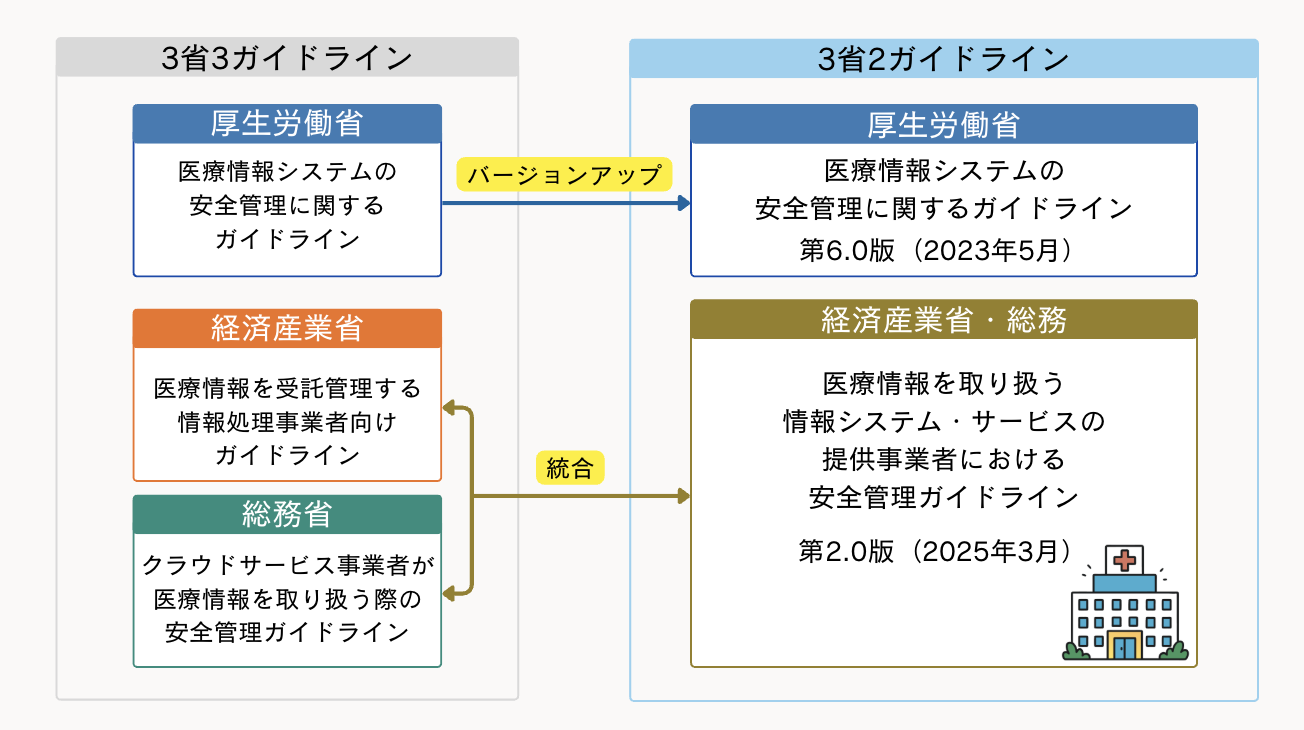

3省2ガイドラインは、厚生労働省、経済産業省、総務省が関与する2つのガイドラインをまとめて呼ぶ名称です。

もともとは、3省がそれぞれ別のガイドラインを出していたため、3省3ガイドラインと呼ばれていました。

その後、経済産業省と総務省の事業者向けガイドラインが一本にまとまり、現在は次の2つを指して3省2ガイドラインと呼ばれています。

- 厚生労働省:医療情報システムの安全管理に関するガイドライン 第6.0版(2023年5月)

- 経済産業省・総務省:「医療情報を取り扱う情報システム・サービスの提供事業者における安全管理ガイドライン」(第2.0版、2025年3月改定)

前者は主に医療機関向け、後者は医療機関にシステムやサービスを提供する事業者向けの内容です。

なぜ今、3省2ガイドラインが重要なのか

3省2ガイドラインが重視される背景には、医療情報の扱われ方そのものの変化があります。

医療機関の内部だけで完結していた情報管理の構造が、すでに前提として崩れているからです。

医療情報を取り巻く環境の変化

医療のデジタル化が進み、電子カルテ、オンライン資格確認、遠隔診療などが日常的に利用されるようになりました。

加えて、運用保守やシステム管理の外部委託も一般化しています。

その結果、医療情報は一つの組織の中ではなく、複数の事業者をまたいで扱われます。

この構造では、どこか一つの脆弱性が、医療提供体制全体の停止や情報漏えいにつながります。

したがって、院内だけで対策を講じるという考え方では足りません。

クラウド化と外部委託が前提になった医療現場

クラウド型電子カルテや外部データセンターでの保管は、特別な選択ではなく標準的な構成になっています。

そのため、医療機関とサービス提供事業者の責任の境界を曖昧にしたまま運用することは許されません。

誰がどこまで責任を負い、どの対策をどちらが担い、インシデントが起きたときにどう連携するかまで、事前に合意して運用することが前提になります。

求められるのは、これらを事前に文書化し、合意に基づいて運用することです。

3省2ガイドラインは、この構造を前提に、医療機関と事業者の双方に対して安全管理の枠組みを示しています。

最新版で何が変わったのか

最新版で変わった点は大きく2つあります。

1つ目は、サイバー攻撃が起きることを前提に、診療や医療情報システムを止めないための対策に加え、万が一停止した場合の復旧体制まで求める内容がより明確となったことです。

2つ目は、事業者側に対して、技術的な安全対策だけでなく、医療機関への説明、事前の合意、記録の保存、変更時の更新まで含めて求める範囲が明確になったことです。

以下で、それぞれの内容をまとめました。

【厚生労働省ガイドライン】第6.0版のポイント

厚生労働省の「医療情報システムの安全管理に関するガイドライン」第6.0版は、2023年5月に公表されました。

近年のランサムウェア被害や医療機関へのサイバー攻撃の増加を背景に、内容が大きく見直されています。

今回の改定で押さえるべきポイントは次のとおりです。

- 境界防御だけでは十分でないことを明示

- サイバー攻撃を前提とした多層防御の考え方を強化

- クラウド利用や外部委託を前提とした責任分界の明確化

- 実効性のあるバックアップと復旧体制の整備を強調

- 章構成を再編し、実務担当者が使いやすい構造へ整理

第6.0版では、第5版までは一本化されていた構成が以下の4編に再編されました。

立場ごとに必要な箇所を参照しやすくなっています。

- 概説編(Overview):ガイドライン全体の目的や対象、各編に共通する前提となる考え方を示す

- 経営管理編(Governance):主な対象は経営層。遵守・判断すべき事項や担当部署への指示・管理に関する内容

- 企画管理編(Management):主な対象は企画管理担当者。組織全体の安全対策の管理や組織的な対応に関する内容

- システム運用編(Control):主な対象はシステム実装・運用担当者。技術的な対応に関する内容

従来は、ファイアウォールなどによる境界防御を中心とした対策が原則とされてきました。

しかし第6.0版では、VPN機器の脆弱性を突いた攻撃やランサムウェア被害を踏まえ、境界防御のみでは十分ではないことが明確に示されています。

そのうえで、すべての通信や利用者を検証対象とする「ゼロトラスト」という考え方にも言及されています。

ただし、ゼロトラストの全面導入を一律に求めているわけではなく、リスク分析の結果を踏まえて判断することが望ましいとされています。

また、外部委託やクラウド利用の拡大を前提とし、医療機関と事業者の責任範囲を明確にすることが強調されました。

契約上の整理だけでなく、監査や点検の体制整備も重要とされています。

さらに、ランサムウェア対策として、複数世代のバックアップ確保、迅速な復旧体制の整備、インシデント発生時の連絡体制の明確化など、事業継続を意識した対策が具体的に示されています。

第6.0版は、単なる技術対策の追加ではなく、「攻撃を受ける前提で備える」という姿勢へと、考え方を一段引き上げた改定といえます。

【経産省・総務省ガイドライン】第2.0版のポイント

総務省・経済産業省の「医療情報を取り扱う情報システム・サービスの提供事業者における安全管理ガイドライン」第2.0版は、2025年3月に改定されました。

医療DXの進展やクラウド利用の拡大を背景に、医療機関と事業者の関係整理を中心に見直しが行われています。

今回の改定で押さえるべきポイントは次のとおりです。

- 対象となる事業者の範囲を明確化

- 医療機関と事業者の責任分界の具体化

- 合意すべき事項の明確化

- リスクコミュニケーションの実効性強化

- リスクベースアプローチの徹底

本ガイドラインの中心となるのが、第5章「安全管理のためのリスクマネジメントプロセス」です。

リスクマネジメントプロセスは大きく3つに分かれています。

- ①リスクアセスメント:リスクの特定・分析・評価

- ②リスク対応:対応の選択肢の決定、対応策の設計・評価。なお、対応策の設計にあたっては、医療機関が厚労省ガイドラインを遵守できる設計になっていることが求められます

- ③記録作成および報告:医療機関等とのリスクコミュニケーションの実施、文書・規程類の作成

第2.0版では、医療情報を取り扱う事業者の対象範囲がより明確にされました。

クラウド事業者や保守事業者だけでなく、患者の指示に基づき医療情報を扱う事業者なども対象に含まれることが整理されています。

また、医療機関と事業者の責任分界をあいまいにしないことが強調されました。

どこまでが事業者の責任で、どこからが医療機関の責任かを事前に確認し、合意しておくことが求められています。

さらに、画一的な対策ではなく、各事業者が自らのサービス形態に応じてリスクを評価し、適切な対策を選択する「リスクベース」の考え方が基本とされています。

第2.0版は、単なる安全対策の列挙ではなく、「医療機関と事業者が役割を明確にしたうえで、共同でリスクを管理する」という姿勢を打ち出した改定といえます。

※経済産業省・総務省:「医療情報を取り扱う情報システム・サービスの提供事業者における安全管理ガイドライン」(第2.0版、2025年3月改定)

医療機関が実務で押さえるべき対応ポイント

3省2ガイドラインは、医療機関に対して新しい技術を入れること自体を求めているわけではありません。

求められているのは、医療情報を止めずに守るために、体制と運用を用意し、説明できる状態にしておくことです。

ここでは、医療機関側が実務として押さえるべきポイントを2つに分けて見ていきます。

サイバーセキュリティ対策は現場任せにできない

ランサムウェア被害などが現実に増え、医療現場でも診療停止や予約業務の停止など、患者対応に直結する影響が出る事例が続いています。

この状況では、現場の注意喚起だけでリスクを抑えるのは難しく、組織として守り方を決めて回すことが前提になります。

特に重要なのは、経営層が安全対策を情報システム部門の課題に閉じず、事業継続の課題として扱うことです。

予算、人員、優先順位を決め、例外や未対応を放置しない運用を担保しない限り、ガイドラインで求められる水準には近づきません。

つまり、対策の有無ではなく、継続して回る形になっているかが問われます。

チェックリストをどう実務に落とし込むか

厚労省が公開するチェックリストは、対応の抜けを見つけるための入口として有効です。

ただし、チェックで終わると形だけになりやすいため、具体的な対策レベルまで落とし込むことが重要です。

まず、チェック結果を現状把握として確定し、未対応や不十分な項目を一覧にします。

次に、医療行為への影響が大きいものや復旧に時間がかかるものから優先順位を付け、対策の実施順を決めます。

最後に、対策を実行できる粒度まで分け、担当と期限、必要な承認ルートを明確にします。

ここでのポイントは、完璧さよりも、医療機関の体制で回る工程にすることです。

小さく着手して更新し続ける形にできると、チェックリストが年1回の行事ではなく、日常の運用に変わります。

事業者が押さえておくべき責任と役割

3省2ガイドラインは、医療機関の院内対策だけで医療情報を守る時代ではないことを前提にしています。

電子カルテや画像保管、運用監視などが院外のシステムや外部事業者に広がるほど、医療情報を取り扱う事業者側にも、安全管理をどう実装し、医療機関にどう説明するかが求められます。

とくに事業者向けガイドラインでは、技術対策の有無だけではなく、医療機関との合意内容、運用中の変更管理、記録の残し方まで含めて、医療情報を扱うサービスとしての信頼性を示せる状態が重視されています。

対象となる事業者の範囲

対象になりやすいのは、医療機関との契約に基づき、医療情報を処理するシステムやサービスを提供する事業者です。

たとえばクラウドサービス提供者、電子カルテなどの開発や導入を担う事業者、運用保守や監視を担う委託先、レセコン業務やコールセンターなどの業務受託企業が該当します。

注意点は、医療機関と直接契約しているかどうかだけで線引きできないことです。

再委託やサプライチェーンの一部として医療情報に触れる可能性がある場合、契約の段数に関係なく、実態としての取扱いが問われます。

医療機関側は、情報がどこに流れ、誰が触れ得るのかを把握して説明できることが前提になるため、事業者側もチェーン全体の見え方を意識した対応が必要です。

医療機関との合意形成で求められること

事業者に求められるのは、セキュリティ対策を用意することだけではありません。

サービスの範囲と限界、データの保存場所や取扱方法、責任の境界、インシデントや障害時の連絡と復旧の流れ、変更が起きた場合の通知と再合意の進め方を、事前に合意できる形にしておく必要があります。

合意が曖昧なままだと、事故が起きたときに「誰が何をするのか」が決まらず、復旧と説明が遅れます。

SLA(※)やFAQなどを使って期待値を揃え、医療機関側の運用ルールも踏まえたうえで、契約と運用がつながる形で合意を残すことが重要です。

サービスレベルに関するクラウドプロバイダー・利用者間の合意書のことで、「サービス品質保証」とも呼ばれる。

SLAには主に、役割分解や責任分解点、免責事項のほか、サービスの稼働率、障害発生頻度、障害時の回復目標時間などが記載される。

医療情報システムにおけるリスクマネジメントの考え方

3省2ガイドラインが繰り返し示しているのは、対策の有無ではなく、リスクを把握し、優先順位を決め、継続して見直す姿勢です。

医療情報は、漏えいだけでなく、停止や改ざんも重大な影響を生みます。そのため、単一の脅威だけを見るのではなく、業務全体にどのような影響が出るかを基準に考える必要があります。

ここでは、実務で押さえるべき考え方を2つに分けて解説します。

リスクアセスメントの基本

リスクアセスメントとは、想定される脅威と、その影響の大きさを評価し、優先度を決める工程です。

重要なのは、脅威の種類だけを並べることではありません。

たとえば次のように考えます。

- 電子カルテが停止した場合、何時間で診療に影響が出るか

- 画像サーバーが使えなくなった場合、代替手段はあるか

- 個人情報が外部に出た場合、どの範囲に影響が及ぶか

- 保守ベンダーのサポート体制は契約内容で担保されているか

このように、業務停止や患者影響を基準に影響度を判断します。

そのうえで、影響が大きく、発生可能性も否定できないものから優先して手を入れます。

評価は一度で終わりません。システムの更新、クラウド移行、委託範囲の拡大などがあれば、前提条件が変わります。

その都度、見直す必要があります。

医療機関の説明責任を支えるリスク対応設計

事業者側の対策は、自社の安全だけを守ればよいわけではありません。

医療機関は3省2ガイドラインに基づき、安全管理体制を説明できる状態であることが求められます。

したがって、事業者の設計も、医療機関が説明責任を果たせる形になっているかが基準になります。

具体的には、次の点が問われます。

- 責任の境界が明確になっているか

- 障害やインシデント発生時の連絡経路が決まっているか

- ログや記録を提示できる状態になっているか

- 変更があった場合に再確認できる流れがあるか

技術対策だけでは不十分です。

運用手順、記録の残し方、説明資料まで含めて設計されていなければ、医療機関側のガイドライン対応を支えられません。

リスク対応は、自社完結ではなく、医療提供体制全体を止めないことを基準に考える必要があります。

実際に起きている医療業界のセキュリティ事故

医療分野の事故は、情報が漏れるだけで終わりません。

診療や会計が止まり、現場の対応が長期化することがあります。単一の攻撃だけでなく、複数のリスクが重なって事故が起きます。

ここでは近年公表されている事例をもとに、代表的な脅威を整理します。

医療業界を取り巻くサイバー脅威①:ランサムウェア

ランサムウェアとは、端末やサーバーのデータを使えない状態にして、復旧の対価を要求する攻撃です。

医療分野では、電子カルテや画像管理、受発注関連の仕組みが止まり、診療制限や業務停止に発展した事例が公表されています。

対策は侵入防止だけでは足りません。

感染しても止まりにくい構造にするために、分離したバックアップ、復旧手順、非常時の優先順位、委託先を含む連絡体制まで用意できているかが問われます。

医療業界を取り巻くサイバー脅威②:不正アクセス・Web改ざん・メール悪用

ランサムウェア以外にも、医療業界の組織が被害に遭う恐れのあるサイバー攻撃にはさまざまなものがあります。

Webサーバーへの侵入、メールアカウントの不正利用、大量スパム送信、Webサイト改ざんなども継続的に起きています。

患者情報の漏えいにとどまらず、なりすましや二次被害で信用問題に直結します。

ここで差が出るのは、発見の速さと初動の確かさです。

認証強化、権限管理、監視、ログの保存、影響拡大を防ぐ初動手順が揃っていないと、原因特定と封じ込めが遅れます。

医療業界を取り巻くサイバー脅威③:不注意やヒューマンエラー

悪意のない不注意や人的なエラー(ヒューマンエラー)であっても、情報漏えいなどのインシデントに繋がる恐れがあります。

公開範囲の誤設定、誤送信、USB紛失、設定ミスなどの悪意がない事故が多数報告されています。ミス自体はゼロにできませんが、影響を小さくする設計はできます。

ポイントは、日常運用のやり方です。

二重確認、権限の最小化、変更の承認と記録、教育の定期実施が回っているかで、事故の発生率と拡大度が変わります。

医療業界を取り巻くサイバー脅威④:サードパーティリスク

委託先や協業先の作業ミス、誤廃棄、情報取扱不備など、外部事業者起因の事故も起きています。

医療機関側の手順と委託先の手順が噛み合わないと、発覚や封じ込めが遅れることがあります。

防ぐためには、契約条項だけで終わらせない運用が必要です。

委託先選定の基準、責任分界、作業手順、点検や監査、変更時の連絡と再合意まで、回る形で用意しておく必要があります。

医療業界を取り巻くサイバー脅威⑤:内部不正

職員や従業員が業務外でカルテを閲覧する、情報を持ち出す、カード情報を不正利用するなどの事案も報告されています。外部攻撃と違い、権限の内側から起きる点が厄介です。

実務で気をつけることは、権限と監視の設計です。

職務分掌、権限管理、閲覧ログの監視、内部監査、違反時の対応ルールがないと、抑止が効きません。

ガイドライン対応の進め方

医療分野の事故は、攻撃そのものだけで起きるとは限りません。

責任分担が曖昧だったり、連絡手順や記録が整っていなかったりすると、復旧や説明が遅れて影響が広がります。

そのため、ガイドライン対応は対策を入れる作業ではなく、事故を起こしにくくし、起きても影響を広げないための体制と運用を作る取り組みとして進めるのが現実的です。

最初に決めるのは対象範囲と役割分担です。次に現状との差を確認し、優先順位をつけて手を入れていきます。

自社だけで対応する場合の注意点

医療情報に触れる工程は、開発や運用だけではありません。

監視、問い合わせ対応、委託作業、再委託先まで含めてつながっています。

まずは医療情報がどこを通り、誰が触れ、どこに残るのかを把握することが出発点です。

契約書の文言だけでなく、実際の業務の流れから情報の取り扱いを確認します。

そのうえで、自社と委託先がどこまでを担うのか、どの水準で対応するのかをはっきりさせます。

また、技術対策だけで終わらせないことも重要です。

医療機関への説明内容、合意事項、変更時の再合意手順、記録の保存方法まで含めて、運用の仕組みに落とし込む必要があります。

担当者依存の体制も避けるべきです。

承認ルート、記録の保管場所、見直しの周期まで決めておかなければ、担当変更とともに運用が崩れます。

外部支援を活用するという選択肢

ガイドラインは分量が多く、専門的な内容も含まれます。読み込むだけでは実務は進みません。

コンサルティングサービスを活用する主なメリットは以下のとおりです。

- セキュリティ人材を新たに雇用する必要がなくなる

- セキュリティ担当者の業務負荷を軽減できる

- 自社の現状と課題を客観的に把握しやすくなる

- 効率的なスケジュールでセキュリティ対策を進められる

セキュリティコンサルタントなど外部の専門家に支援を依頼することで、要件を実務レベルに翻訳し、現状との差を明確にし、実装可能な運用に落とし込むことができます。

特に以下のような領域は、外部支援の効果が出やすい部分です。

- 対象範囲の確定と責任分界の設計

- ギャップ分析

- 規程や手順書の整備

- 医療機関向け説明資料の作成

継続運用に不安がある場合は、ISMSの考え方を併用し、点検と改善が回る仕組みにする方法もあります。

ISMSとの関係について

3省2ガイドラインは、医療情報を扱ううえで求められる安全管理の基準を示した指針です。

一方で、決めた内容を継続的に維持できるかどうかは、各組織の運用体制に依存します。

なぜISMSやPマークの取得が推奨されているのか

3省2ガイドラインのうち、経済産業省・総務省のガイドラインでは、ISMS認証の取得やPマークの取得が強く推奨されています。

ISMSは、リスクを特定し、優先順位を決め、対策を実行し、点検し、改善する流れを組織として回す仕組みです。

場当たり的な対応ではなく、継続的な管理を前提としています。

医療情報のように、機密性だけでなく可用性も求められる領域では、担当者の努力だけでは維持できません。

組織としての管理体制が必要になります。

また、ISMSは第三者審査を前提とするため、医療機関からの確認や委託先評価の場面で、客観的な裏付けとして活用しやすい特徴があります。

一方、Pマークは個人情報の取り扱いに特化した認証制度であり、個人情報保護法に沿った管理体制を整備していることを示す指標となります。

医療情報は個人情報そのものであるため、Pマークの取得も、一定の管理水準を満たしていることの説明材料になります。

ISMSは情報セキュリティ全体を対象とし、Pマークは個人情報保護に焦点を当てた制度という違いはありますが、いずれも「組織として継続的に管理している」ことを示す枠組みとして評価されます。

関連記事

セキュリティ認証

セキュリティ体制構築支援

中小企業

情報セキュリティ

ISMSとは?情報セキュリティの基礎から認証取得まで徹底解説

2023.01.16

セキュリティ体制構築支援

中小企業

情報セキュリティ

ガイドライン対応とISMSを分けて考えない理由

ガイドラインは到達すべき基準を示しますが、運用を回し続ける仕組みまでは具体化しません。

委託やクラウド利用が増えるたびに、責任分界、連絡手順、再合意、記録管理が必要になります。

これを個別対応にすると、更新漏れや説明不足が起きます。

ガイドラインで求められる要件を、ISMSの規程、手順、点検、教育、改善の流れに組み込むことで、変更時にも見直しが自然に行われる状態になります。

ガイドラインは基準、ISMSは継続の仕組みです。両者を一体で設計する方が、形だけの対応になりにくくなります。

まとめ:医療情報を扱う事業者が今すぐ確認すべきこと

医療業界を取り巻くサイバー脅威は増加し、医療情報の取り扱い環境も大きく変化しています。

閉鎖的な環境を前提とした対策だけでは、十分とは言えません。

3省2ガイドラインは実務上の基準になりつつあります。

まずは自社の役割と対象範囲を整理し、リスク評価と優先順位付けを行い、合意形成と証跡管理を仕組みに組み込んでください。

対応は単発では終わりません。継続的に見直し、改善できる体制を整えることが重要です。

【マキナレコードの支援について】

当社では、3省2ガイドライン準拠の実務支援を提供しています。

要件整理、ギャップ分析、文書作成、技術的支援、教育、ISMS取得支援まで一貫して対応可能です。

具体的な支援内容や導入スケジュールについてはお問い合わせください。

Writer

株式会社マキナレコードが運営するセキュリティメディア「codebook」の編集部です。マキナレコードでは、「安心・安全な社会を実現するために、世界中の叡智を集め発信し、訴求していく」ことをミッションとして掲げています。本サイトにおいてもこのミッションを達成すべく、サイバーインテリジェンスや情報セキュリティに関する多様な情報を発信しています。